Dirty Frag: PoC e sfruttamento di vulnerabilità per l’elevazione di privilegi in Linux (AL02/260508/CSIRT-ITA)

Data:

12 Maggio 2026

Impatto Sistemico

Critico (79.23)

Sintesi

Disponibile un Proof of Concept (PoC) per “ Dirty Frag ” , catena di sfruttamento delle vulnerabilità identificate tramite CVE-2026-43284 e CVE-2026-43500 , relativa al Kernel Linux. La vulnerabilità interessa i moduli esp4 ed esp6 del sottosistema IPsec, utilizzato per la cifratura del traffico di rete e delle VPN, e il modulo rxrpc, utilizzato dal protocollo di rete AFS. La vulnerabilità, qualora sfruttata, potrebbe consentire a un utente non privilegiato, l’ottenimento di privilegi di root sul sistema.

Tipologia

- Elevation of Privilege

Descrizione e potenziali impatti

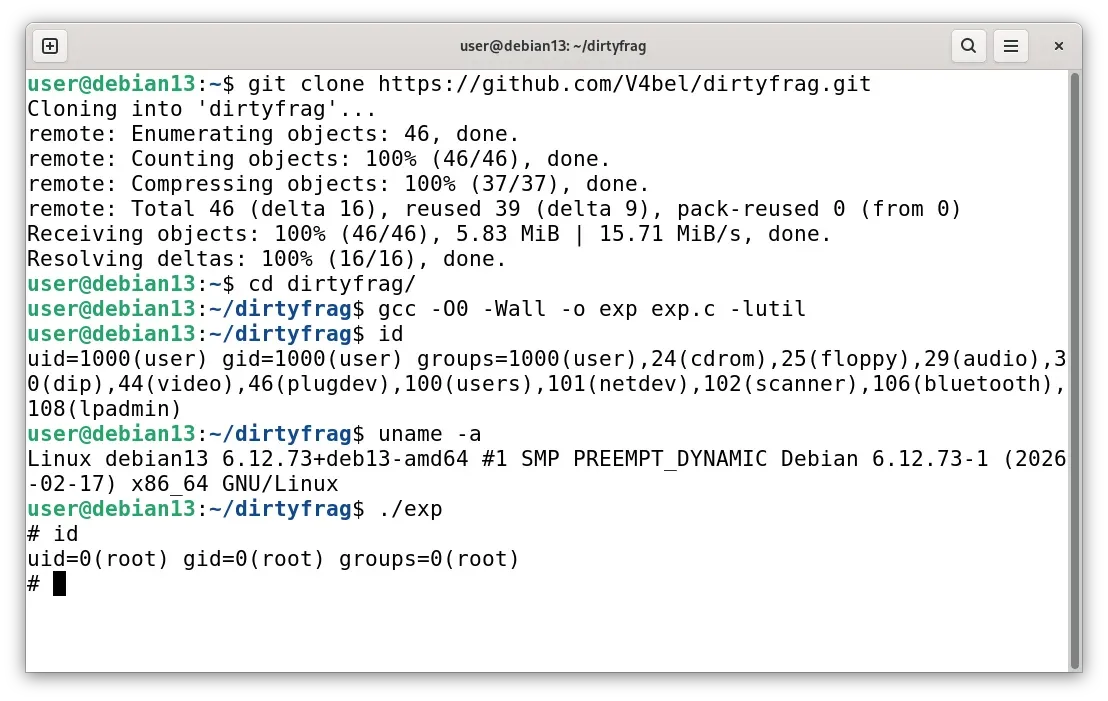

Disponibile un Proof of Concept (PoC) per “ Dirty Frag” , catena di sfruttamento delle vulnerabilità identificate tramite CVE-2026-43284 e CVE-2026-43500 , di tipo “Elevation of Privilege” – appartenente alla medesima classe di bug di Dirty Pipe e di Copy Fail – relativa al Kernel Linux.

La problematica è causata dalla possibilità, per un processo non privilegiato, di scrivere dati arbitrari nella page cache dei file sul sistema – ovvero la copia in memoria RAM dei file letti da disco – interrompendo l’isolamento tra user-space e kernel-space e consentendo l’elevazione dei privilegi.

Nel dettaglio, Dirty Frag risulta essere una combinazione di due vulnerabilità distinte che interessano il campo frag della struttura sk_buff che il kernel utilizza per gestire i pacchetti di rete e che può contenere riferimenti a pagine della page cache .

La prima, che utilizza xfrm-ESP , richiede che l’attaccante possa creare un ambiente di rete isolato, chiamato user namespace .

La seconda, che utilizza RxRPC , non richiede quanto sopra descritto, essendo quindi efficace anche dove la prima risulterebbe inibita, sfruttando il modulo rxrpc .

L’utilizzo combinato delle due varianti consente di ottenere i privilegi di root su tutte le principali distribuzioni Linux con un singolo binario. A differenza di altre vulnerabilità del kernel, Dirty Frag è uno sfruttamento deterministico, non si basa su race condition , non causa il crash del sistema in caso di fallimento e presenta un tasso di successo molto elevato.

Prodotti e versioni affette

Linux Kernel 6.5

- affected from 7da0dde68486b2d5bd7c689a9b327b77efecdfd0 before 50ed1e7873100f77abad20fd31c51029bc49cd03

- affected from 7da0dde68486b2d5bd7c689a9b327b77efecdfd0 before b54edf1e9a3fd3491bdcb82a21f8d21315271e0d

- affected from 7da0dde68486b2d5bd7c689a9b327b77efecdfd0 before 71a1d9d985d26716f74d21f18ee8cac821b06e97

- affected from 7da0dde68486b2d5bd7c689a9b327b77efecdfd0 before 52646cbd00e765a6db9c3afe9535f26218276034

Distribuzioni Linux potenzialmente vulnerabili

- Debian 13 con kernel 6.12.73-1

- Ubuntu 24.04.4 con kernel 6.17.0-23-generic

- RHEL 10.1 con kernel 6.12.0-124.49.1.el10_1

- CentOS Stream 10 con kernel 6.12.0-224.el10

- AlmaLinux 10 con kernel 6.12.0-124.52.3.el10_1

- Fedora 44 con kernel 6.19.14-300.fc44

- openSUSE Tumbleweed con kernel 7.0.2-1-default

N.B. Non risultano interessate le seguenti versioni del kernel:

- versioni precedenti alla 6.5

- 6.6.x, versioni dalla 6.6.138

- 6.12.*, versioni dalla 6.12.87

- 6.18.*, versioni dalla 6.18.28

- 7.0.*, versioni dalla 7.0.5

Azioni di mitigazione

Si conferma che la correzione (fix) per la vulnerabilità risulta ufficialmente rilasciata e integrata nel codice sorgente del kernel Linux in data 8 maggio 2026.

Tuttavia, a causa delle tempistiche tecniche necessarie per il controllo qualità, il backporting e la compilazione, tale aggiornamento non risulta ancora disponibile nei repository ufficiali delle principali distribuzioni (come Ubuntu, tramite il gestore pacchetti apt ).

Poiché l’installazione di kernel non certificati dalla distribuzione può compromettere la stabilità e l’integrità del sistema, si sconsiglia la compilazione manuale dei sorgenti per gli ambienti di produzione. Finché i pacchetti del kernel aggiornati non verranno distribuiti attraverso i canali ufficiali, il sistema deve considerarsi esposto.

Nell’attuale fase transitoria, si raccomanda di valutare l’adozione delle azioni preventive di mitigazione riportate di seguito. Si evidenzia che tali mitigazioni:

- sono soluzioni di emergenza e temporanee. Non sostituiscono la patch del vendor/distributore Linux, qualora disponibile;

- potrebbero comportare effetti collaterali operativi;

- non eliminano il rischio derivante dall’eventuale esecuzione pregressa di un exploit;

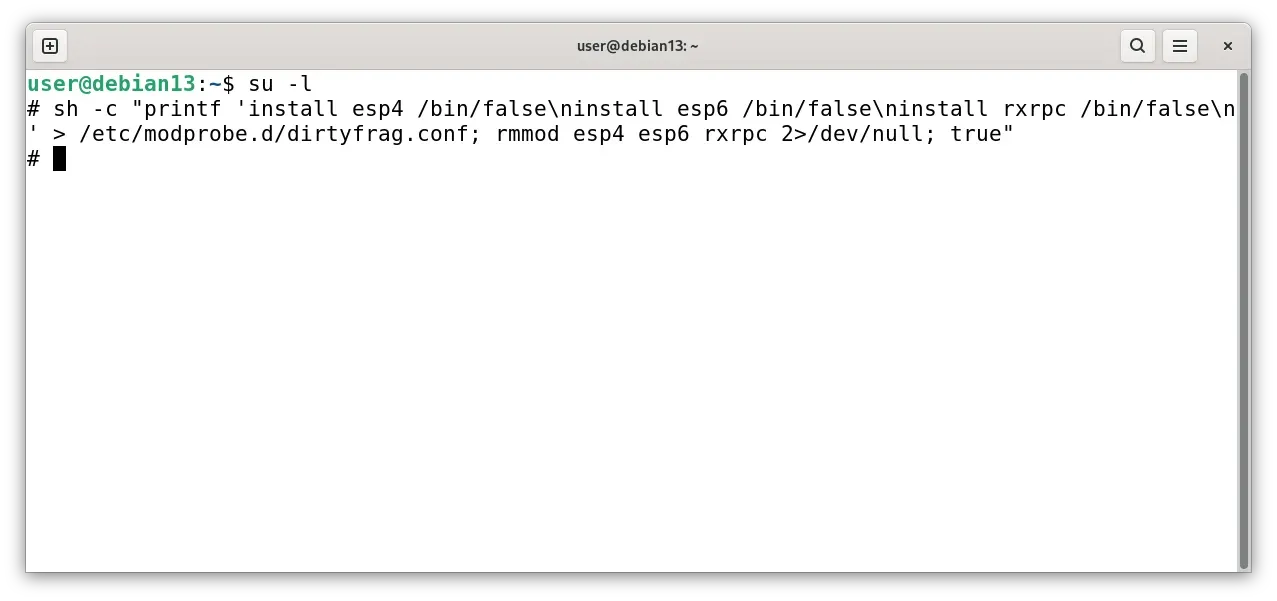

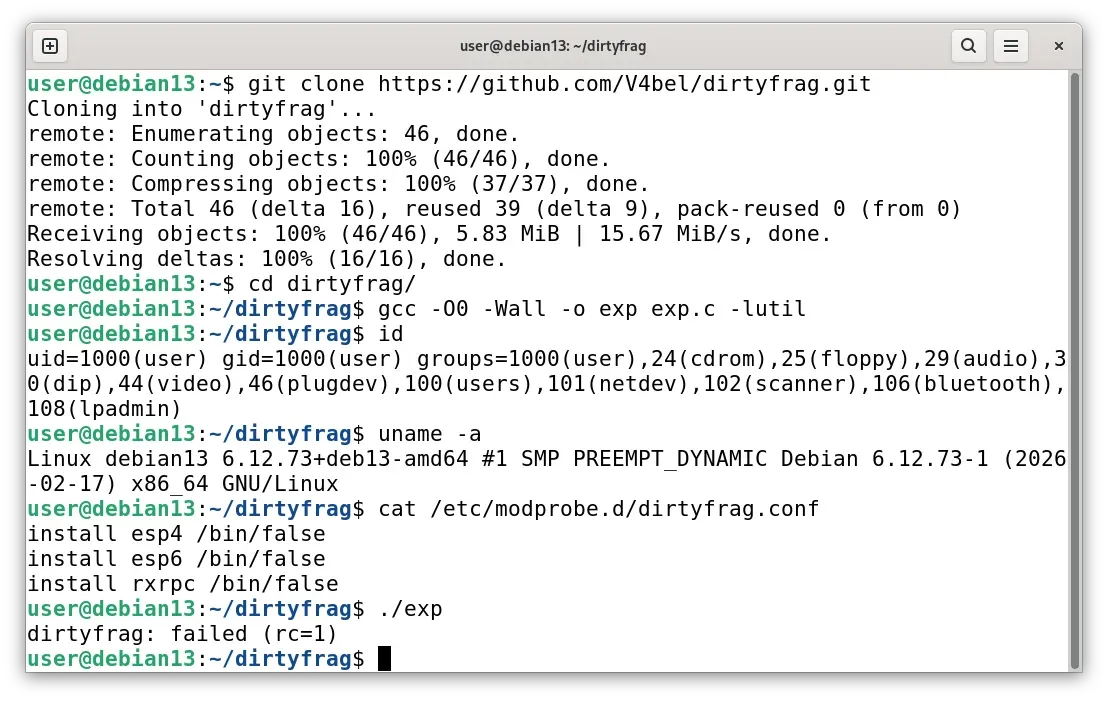

Il comando sottostante disabilita le componenti vulnerabili del kernel. È il metodo più rapido per rendere l’eventuale exploit inerte.

sudo sh -c “printf ‘install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n’ > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true”

- Cosa fa: impedisce al sistema di caricare i moduli esp4 ed esp6 di IPsec e il modulo rxrpc di AFS , e tentandone la rimozione qualora presenti in memoria.

- Limiti: ove i moduli siano in uso, ad esempio in presenza di una VPN IPsec attiva, il comando rmmod potrebbe fallire silenziosamente mantenendo il sistema vulnerabile fino al successivo riavvio. La regola scritta in /etc/modprobe.d/ impedirà comunque il ricaricamento dopo il reboot.

Dopo aver eseguito i passaggi, si raccomanda la verifica dei moduli caricati nel sistema tramite il comando lsmod | grep -E “esp|rxrpc” : tale comando non deve restituire nulla. Infine, per escludere possibili potenziali violazioni pregresse, risulta necessario procedere con il riavvio del sistema.

Riferimenti

- https://git.kernel.org/stable/c/50ed1e7873100f77abad20fd31c51029bc49cd03

- https://git.kernel.org/stable/c/52646cbd00e765a6db9c3afe9535f26218276034

- https://git.kernel.org/stable/c/71a1d9d985d26716f74d21f18ee8cac821b06e97

- https://git.kernel.org/stable/c/b54edf1e9a3fd3491bdcb82a21f8d21315271e0d

- https://github.com/V4bel/dirtyfrag

CVE

| CVE-ID | |

|---|---|

| CVE-2026-43284 | CVE-2026-43500 |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 08-05-2026 | 08/05/2026 |

| 1.1 | Modifiche minori al testo e al titolo in seguito ad assegnazione ID per la CVE-2026-43500 | 12/05/2026 |

| 1.2 | Aggiornata sezione “CVE” con inserimento della CVE-2026-43500. Aggiornata sezione “CVE” per rilevato sfruttamento delle CVE-2026-43284 e CVE-2026-43500. | 12/05/2026 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

12 Maggio 2026, 16:00

CSIRT Toscana

CSIRT Toscana