Phishing mirato a enti governativi (AL05/251030/CSIRT-ITA)

Data:

31 Ottobre 2025

Sintesi

Questo CSIRT ha recentemente rilevato una campagna di phishing apparentemente proveniente da un ministero italiano e rivolta a entità governative nazionali, finalizzata a carpire le credenziali delle potenziali vittime.

Descrizione e potenziali impatti

Questo CSIRT ha recentemente rilevato una campagna di phishing apparentemente proveniente da un ministero italiano e rivolta a entità governative nazionali, finalizzata a carpire le credenziali delle potenziali vittime.

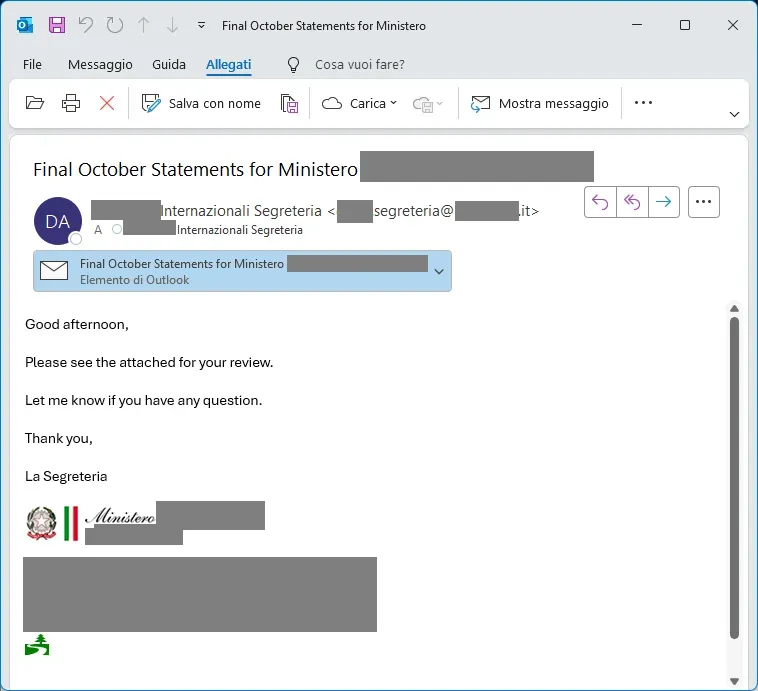

Nel dettaglio la e-mail, presumibilmente proveniente dalla segreteria del Dipartimento incaricato a gestire i rapporti internazionali di un determinato Ministero (Figura 1), invita il destinatario a prendere visione di un documento allegato.

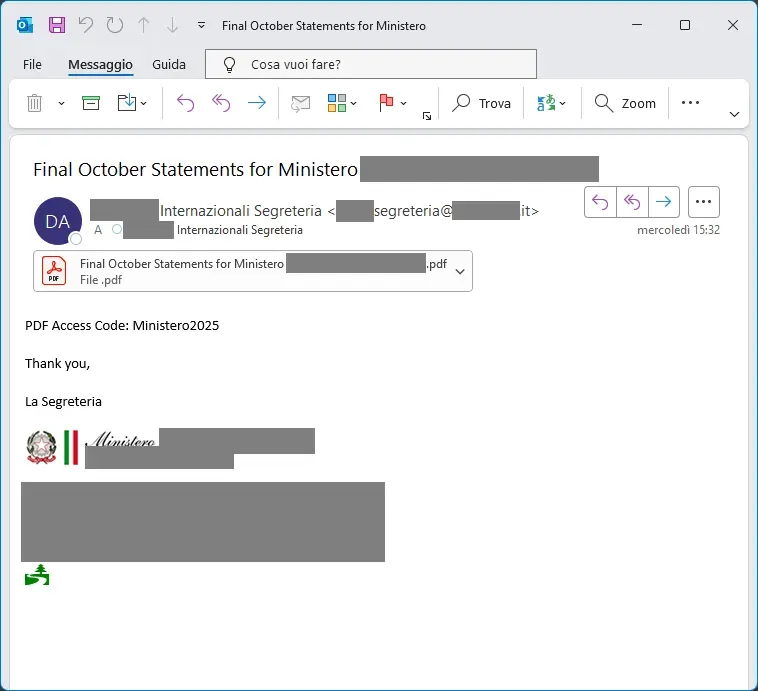

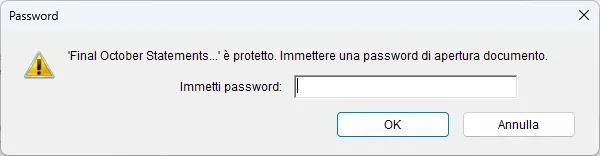

Per avvalorare la credibilità della comunicazione, tale allegato fa presupporre che il contenuto contenga dati inerenti a presunti rendiconti della mensilità del mese di ottobre. Di fatto, agendo su di esso, viene proposta una ulteriore e-mail (Figura 2) contenente un allegato PDF da visionare e, nel corpo del messaggio, la password necessaria per aprire tale documento (Figura 3).

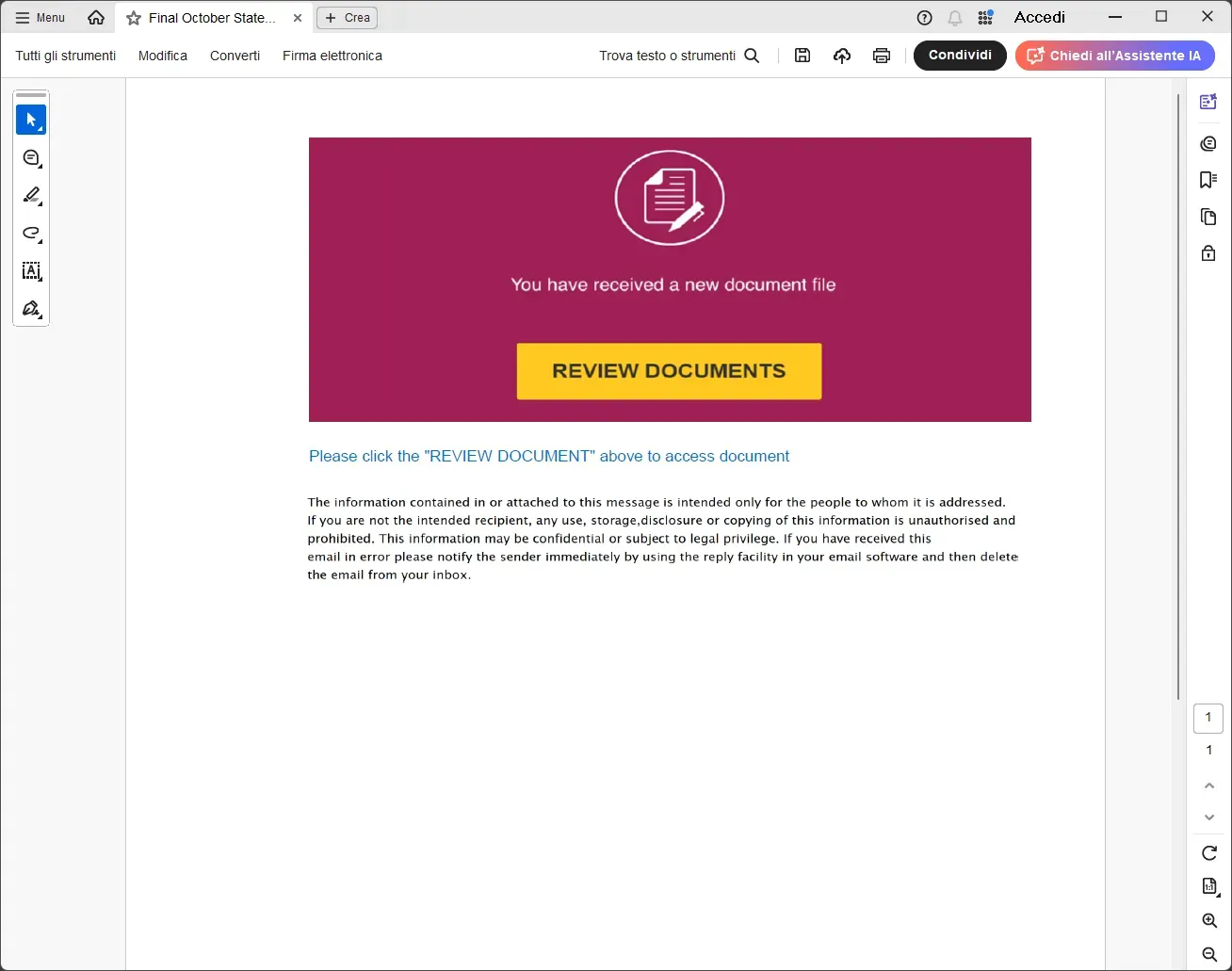

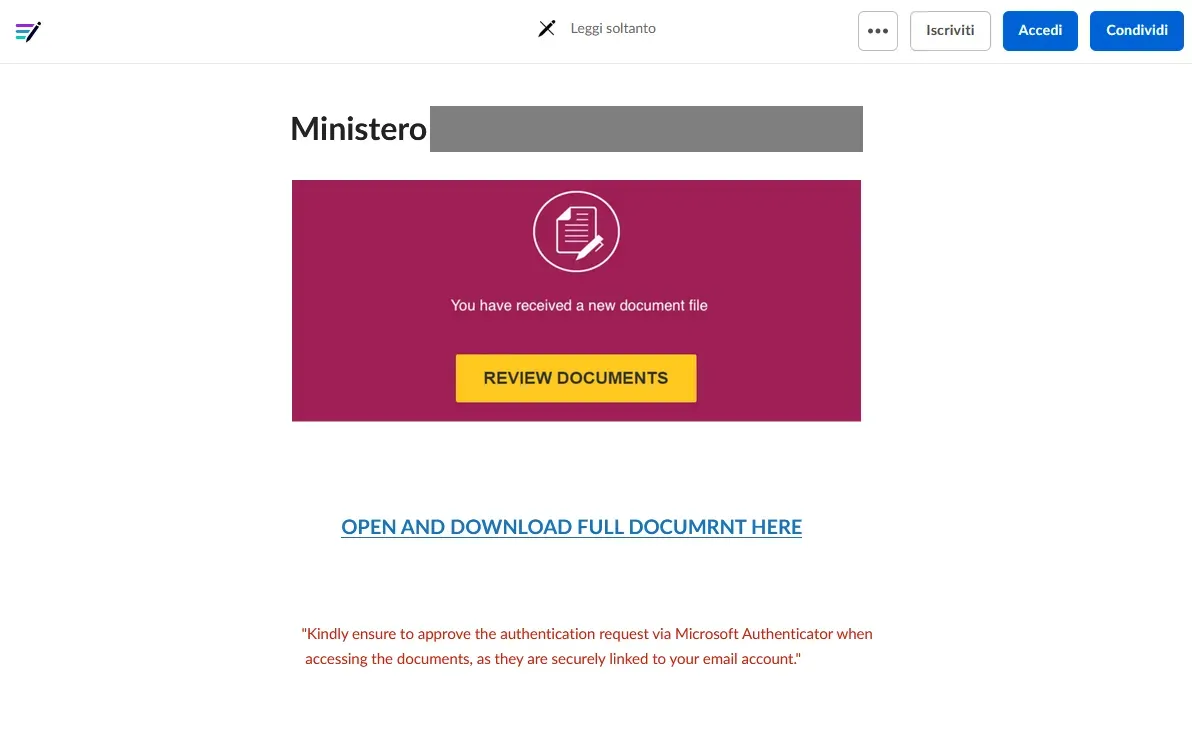

All’apertura del PDF, un messaggio informa che il documento è accessibile solo ad una ristretta cerchia di utenti autorizzati, invitando ad agire su un pulsante al fine di poter accedere al documento finale (Figura 4).

Proseguendo, l’utente viene reindirizzato verso una risorsa esterna che segnala della necessità di autenticarsi tramite il servizio Microsoft Authenticator per poter visionare al presunto documento (Figura 5).

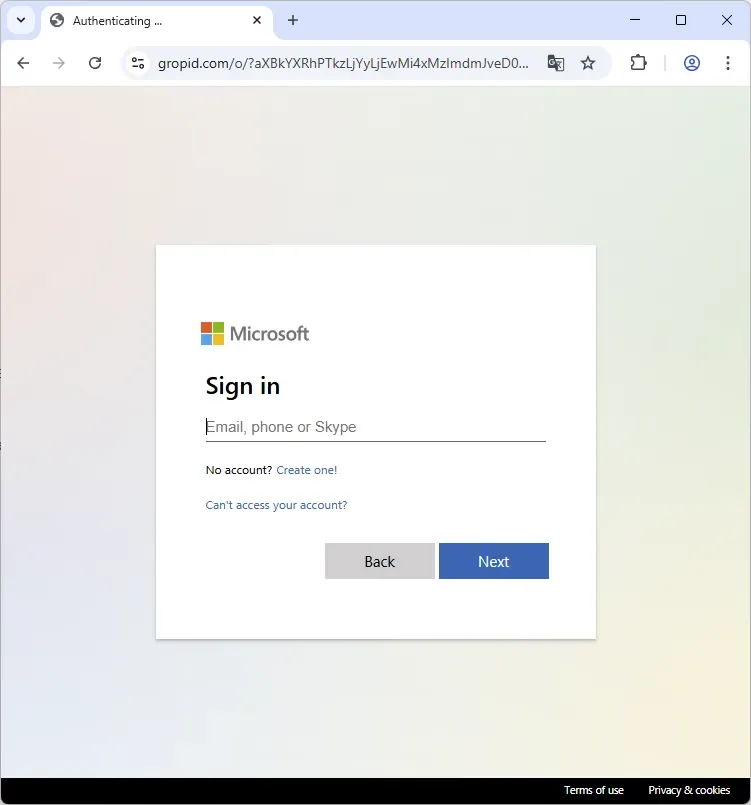

Qualora dato seguito al link, verrà richiesto di inserire le proprie credenziali tramite una landing page che ripropone i loghi e i riferimenti dei servizi Microsoft legittimi (Figura 6).

L’inserimento delle credenziali verrà richiesto fino a un massimo di 3 volte; al termine, la vittima sarà reindirizzata al portale di autenticazione legittimo dei servizi Microsoft.

Azioni di mitigazione

Gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le e-mail ricevute e attivando le seguenti misure aggiuntive:

- fornire periodiche sessioni di formazione finalizzate a riconoscere il phishing diffidando da comunicazioni inattese;

- non accedere a collegamenti internet o a relativi contenuti esterni se non si è certi dell’affidabilità della risorsa;

- accertarsi della legittimità dei siti che richiedono l’inserimento dei propri dati d’accesso.

Infine, si raccomanda di valutare l’implementazione sui propri apparati di sicurezza degli Indicatori di Compromissione (IoC) 1 forniti in nell’apposita sezione.

Indicatori di compromissione

| Tipologia | Indicatore |

|---|---|

| domain | approvedocument.box.com |

| domain | gropid.com |

| url | https://approvedocument.box.com/s/5t04bryb74oaut11qecm717y8z861ogl |

| url | https://gropid.com/o/?c3Y9bzM2NV8xX25vbSZtPXk3JnVpZD1VU0VSMTkxMDIwMjVVMDQxMDE5MTMmdD1UbA==N0123N |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 30-10-2025 | 30/10/2025 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

31 Ottobre 2025, 13:00

CSIRT Toscana

CSIRT Toscana