Phishing: campagna a tema “Violazione codice della strada” (AL01/251116/CSIRT-ITA)

Data:

16 Novembre 2025

Descrizione e potenziali impatti

Questo CSIRT ha recentemente rilevato una campagna di phishing a tema “Violazione codice della strada”, volta a carpire le informazioni personali delle potenziali vittime, compresi gli estremi delle carte di credito.

La campagna, veicolata tramite mail, informa la potenziale vittima del mancato pagamento di una sanzione amministrativa per eccesso di velocità, esortandola a pagare tale sanzione, cliccando sul link presente all’interno del corpo del messaggio.

Figura 1 – Messaggio di phishing

Nel caso in cui si proceda verso il suddetto link, dopo la presentazione di un messaggio di caricamento, viene proposta all’utente una richiesta di inserimento dei propri dati personali (Figure 2 e 3).

Figura 2 – Messaggio di caricamento

Figura 3 – Richiesta inserimento dati personali

Qualora vengano inseriti i dati richiesti e confermati tramite “Convalida e continua”, si verrà reindirizzati verso una ulteriore pagina per l’inserimento degli estremi della carta di credito (Figura 4).

Figura 4 – Richiesta estremi carta di credito

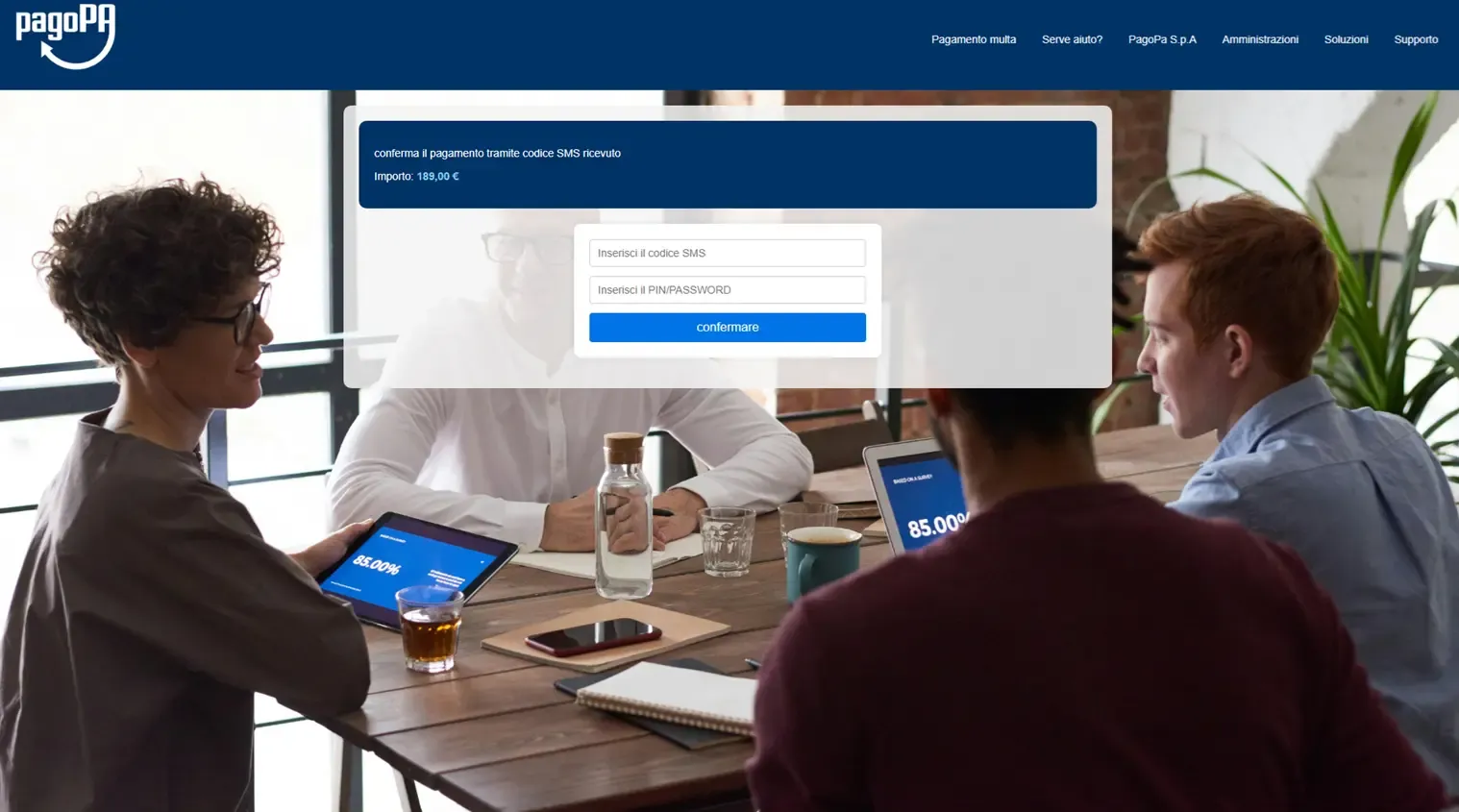

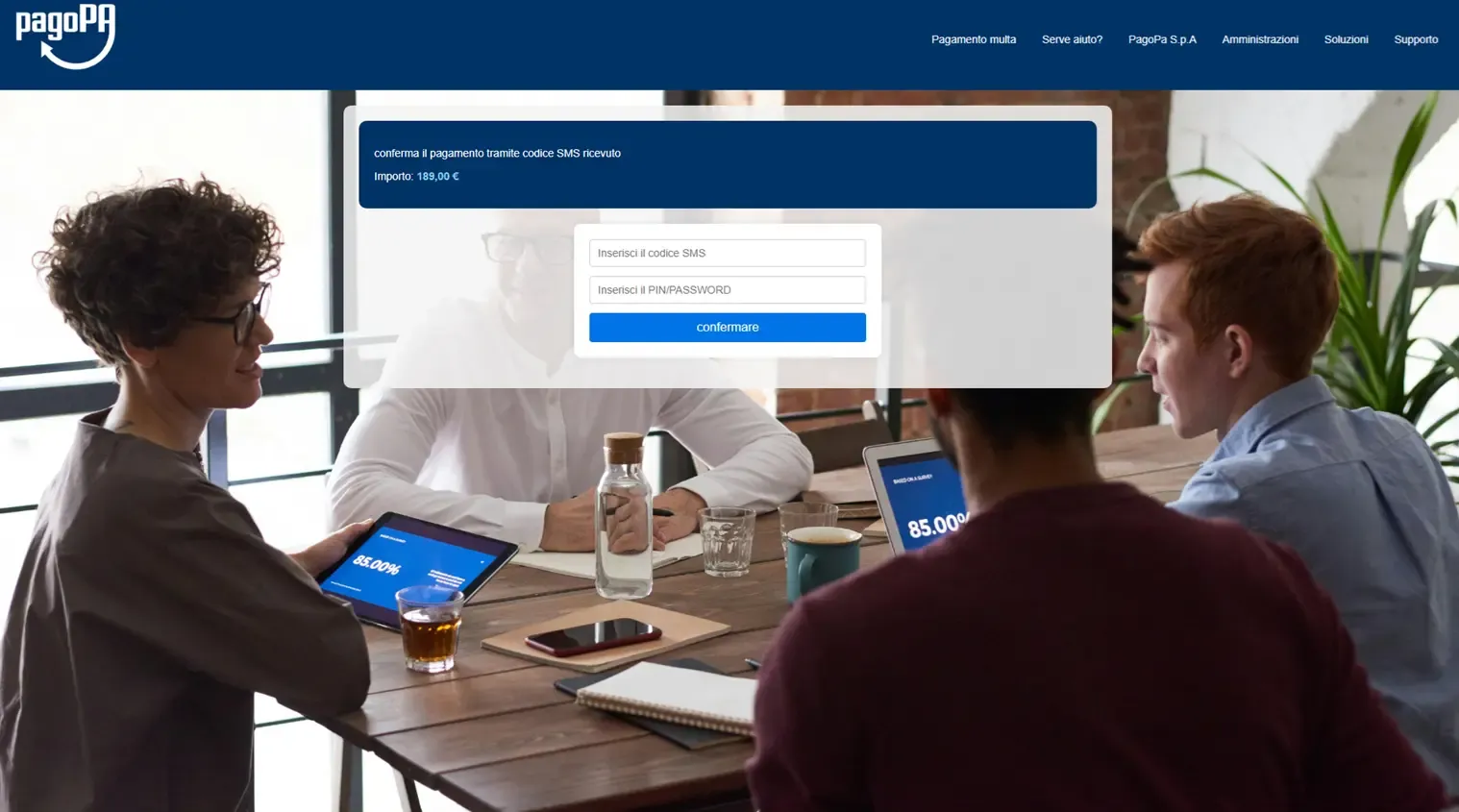

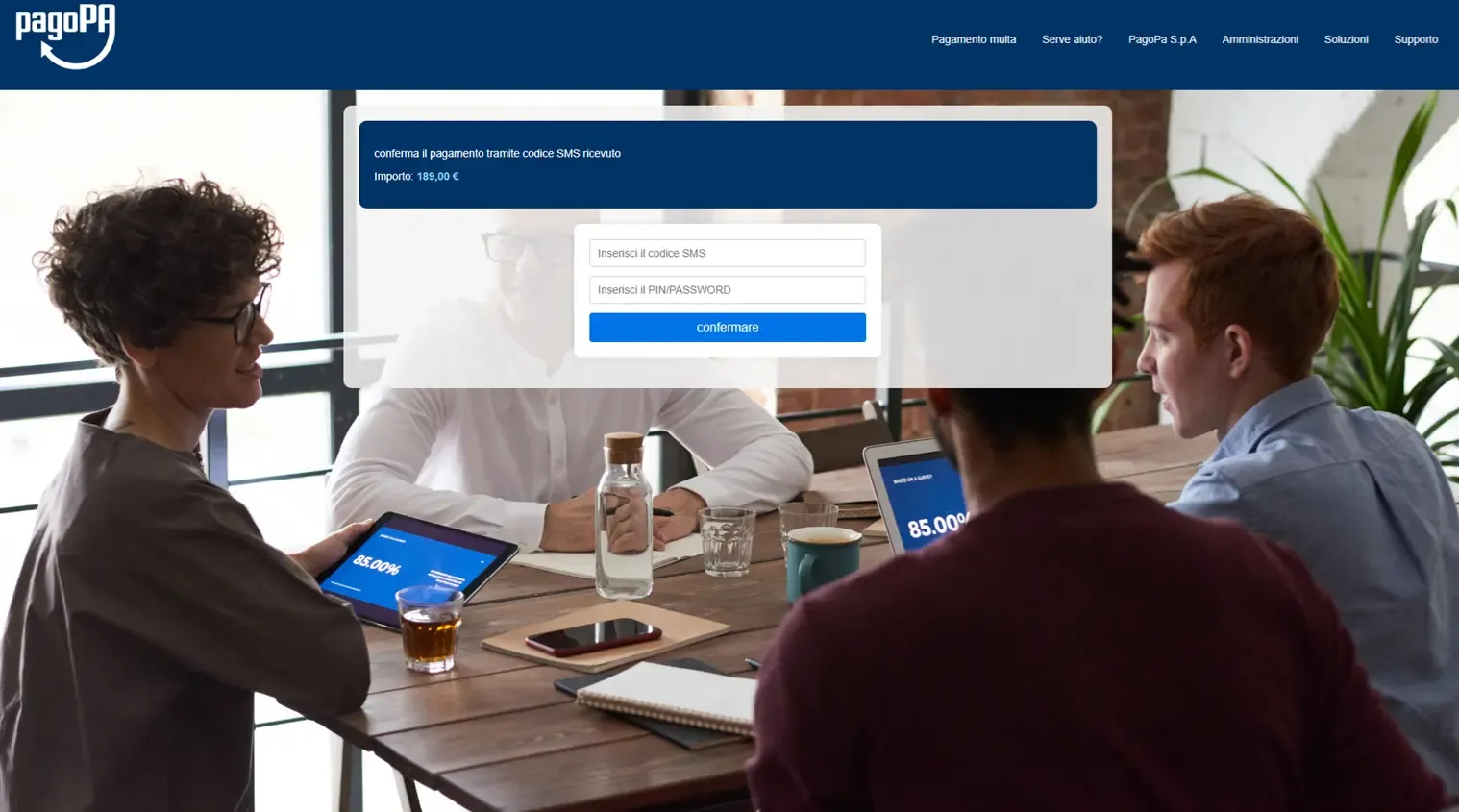

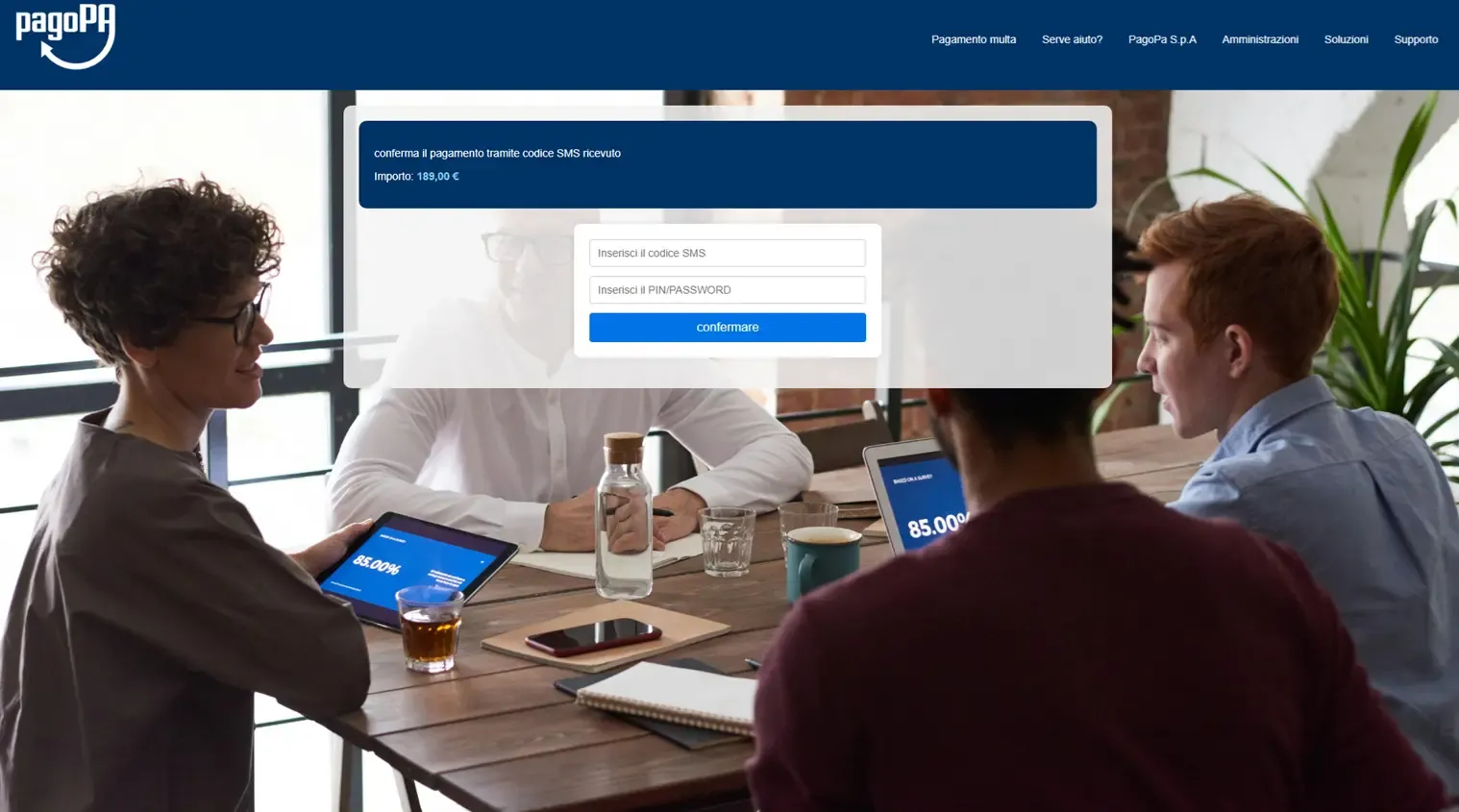

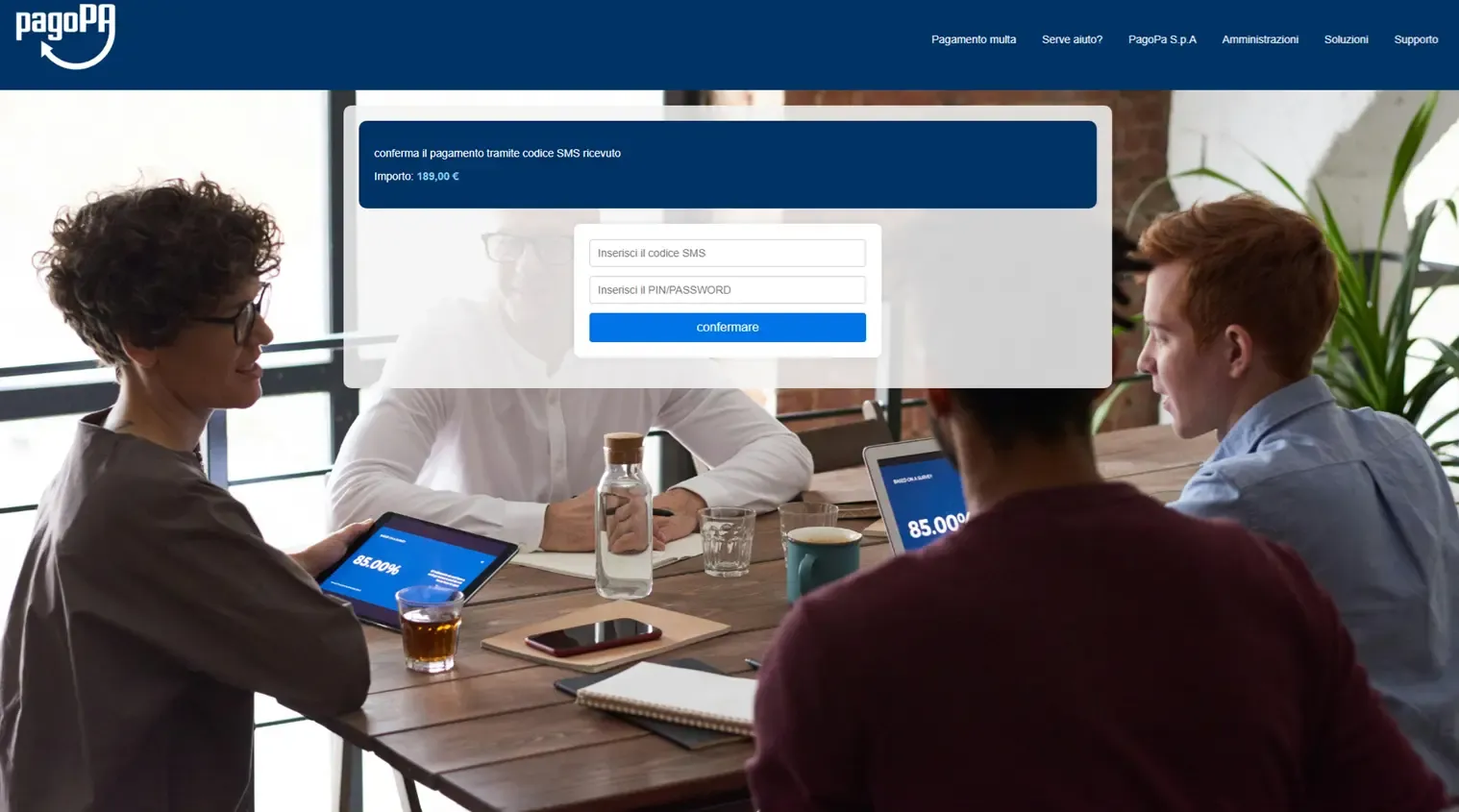

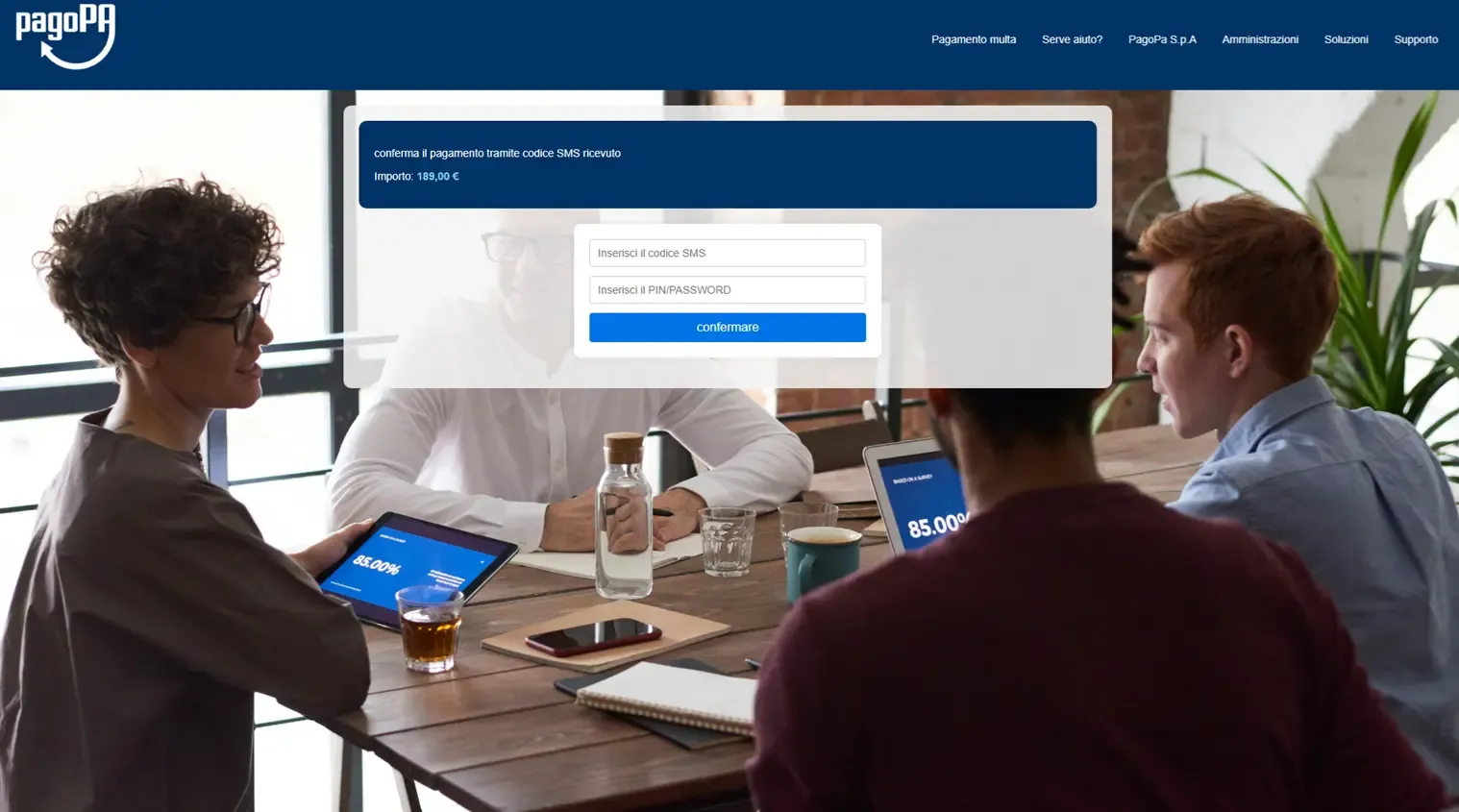

Successivamente, verrà notificata all’utente la necessità di confermare tale operazione e sarà possibile scegliere se procedere tramite la propria applicazione bancaria oppure via SMS (Figura 5). Nel caso venga scelta la modalità “SMS” verrà mostrata una ulteriore maschera per l’inserimento del codice ricevuto. (Figura 6).

Figura 5 – Scelta modalità di conferma pagamento

Figura 6 – Richiesta inserimento codice ricevuto tramite SMS

Azioni di mitigazione

Gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le e-mail ricevute e attivando le seguenti misure aggiuntive:

- fornire periodiche sessioni di formazione finalizzate a riconoscere il phishing diffidando da comunicazioni inattese;

- verificare il dominio delle e-mail ricevute: eventuali mail legittime provengono dai domini ufficiali;

- non accedere a collegamenti internet o a relativi contenuti esterni se non si è certi dell’affidabilità della risorsa;

- accertarsi della legittimità dei siti che richiedono l’inserimento dei propri dati personali.

Infine, si raccomanda di valutare la verifica e l’implementazione – sui propri apparati di sicurezza – degli Indicatori di Compromissione (IoC) 1 forniti in allegato.

1 Per definizione, non tutti gli indicatori di compromissione sono malevoli. Questo CSIRT non ha alcuna responsabilità per l’attuazione di eventuali azioni proattive (es. inserimento degli IoC in blocklist) relative agli indicatori forniti. Le informazioni contenute in questo documento rappresentano la migliore comprensione della minaccia al momento del rilascio.

Indicatori di compromissione

| Tipologia | Indicatore |

|---|---|

| domain | alohafirst.org |

| email-subject | Avviso Importante |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/index.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/infos.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/loa.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/loading1.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/loading2.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/loading4.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/phone.php |

| url | https://alohafirst.org/wp-content/demo/level/f9b5d000b88e46b/sms.php |

| url | https://t185fa7b4.emailsys2a.net/c/287/8757554/1239/0/1415249/1/28079/4c4d68e704.html |

| domain | t185fa7b4.emailsys2a.net |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 16-11-2025 | 16/11/2025 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

16 Novembre 2025, 13:39

CSIRT Toscana

CSIRT Toscana