Phishing: campagna a tema “Klarna” (AL04/260409/CSIRT-ITA)

Data:

9 Aprile 2026

Sintesi

Questo CSIRT ha recentemente rilevato una campagna di phishing veicolata tramite email che simula una notifica da parte dell’ente finanziario “Klarna”, volta a carpire le credenziali di accesso al conto delle potenziali vittime.

Descrizione e potenziali impatti

Questo CSIRT ha recentemente rilevato una campagna di phishing, diffusa tramite email, che simula una notifica da parte dell’ente finanziario “Klarna” ed è volta a carpire le credenziali di accesso al conto delle potenziali vittime.

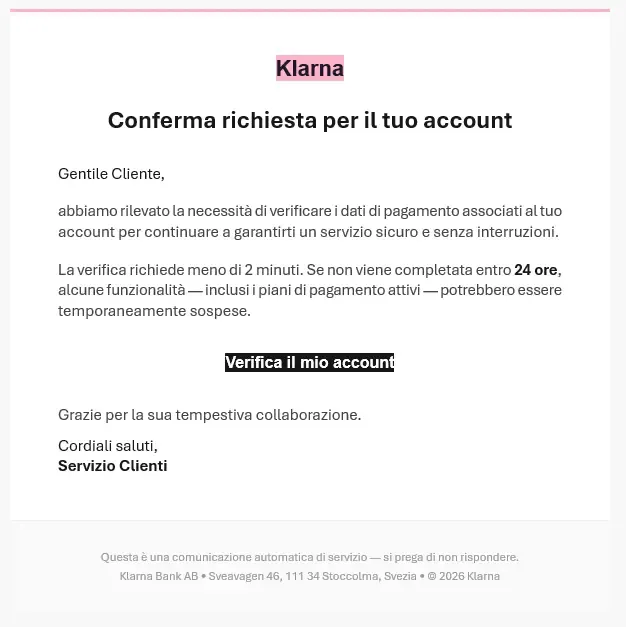

Il messaggio (Figura 1), apparentemente legittimo, invita il cliente a verificare i dati di pagamento associati all’account. Inoltre, fa leva sull’urgenza, esortando il destinatario a completare la procedura entro 24 ore, pena la sospensione di alcune funzionalità, tra cui i piani di pagamento.

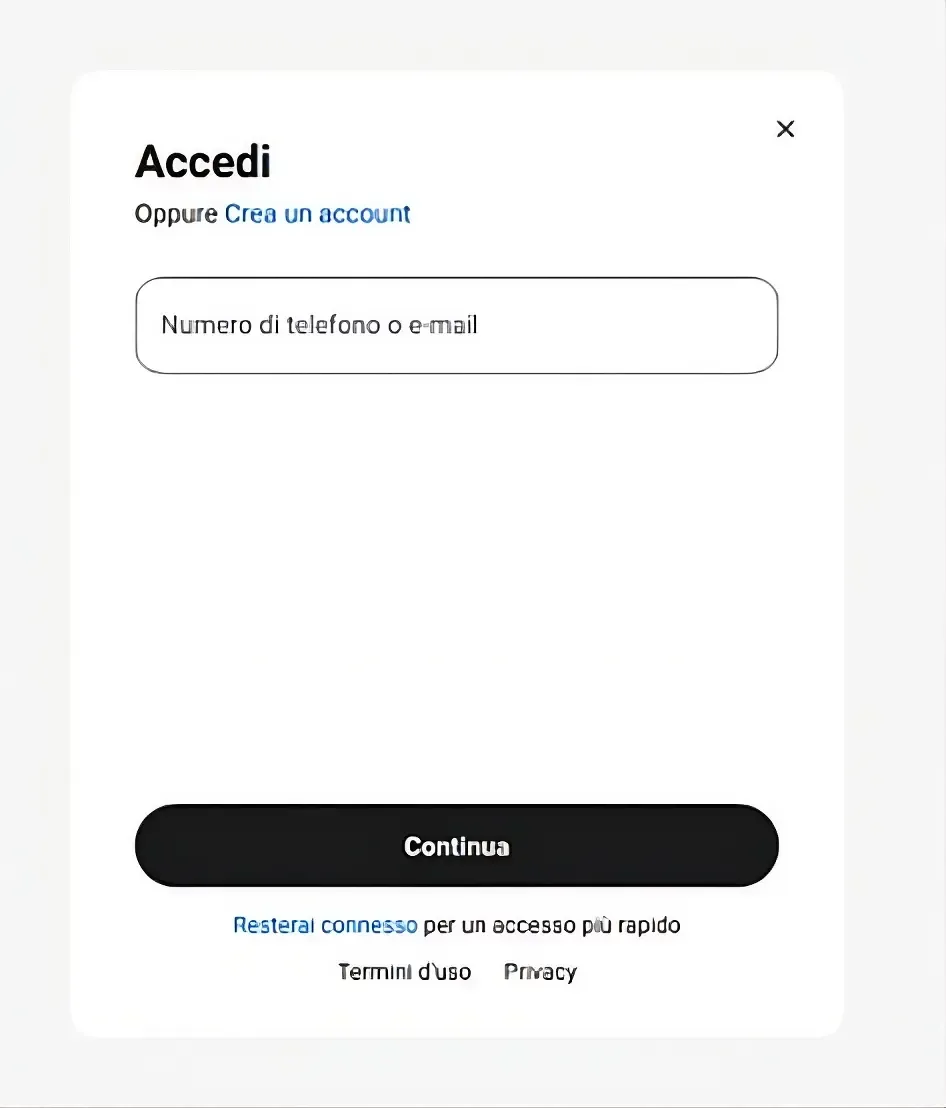

Nel corso della verifica dell’account, l’utente viene reindirizzato a una falsa pagina di login (Figura 2), realizzata in modo da riprodurre fedelmente loghi e riferimenti ufficiali riconducibili ai servizi di Klarna, dove gli viene chiesto di inserire l’indirizzo email o il numero di telefono associato al proprio account.

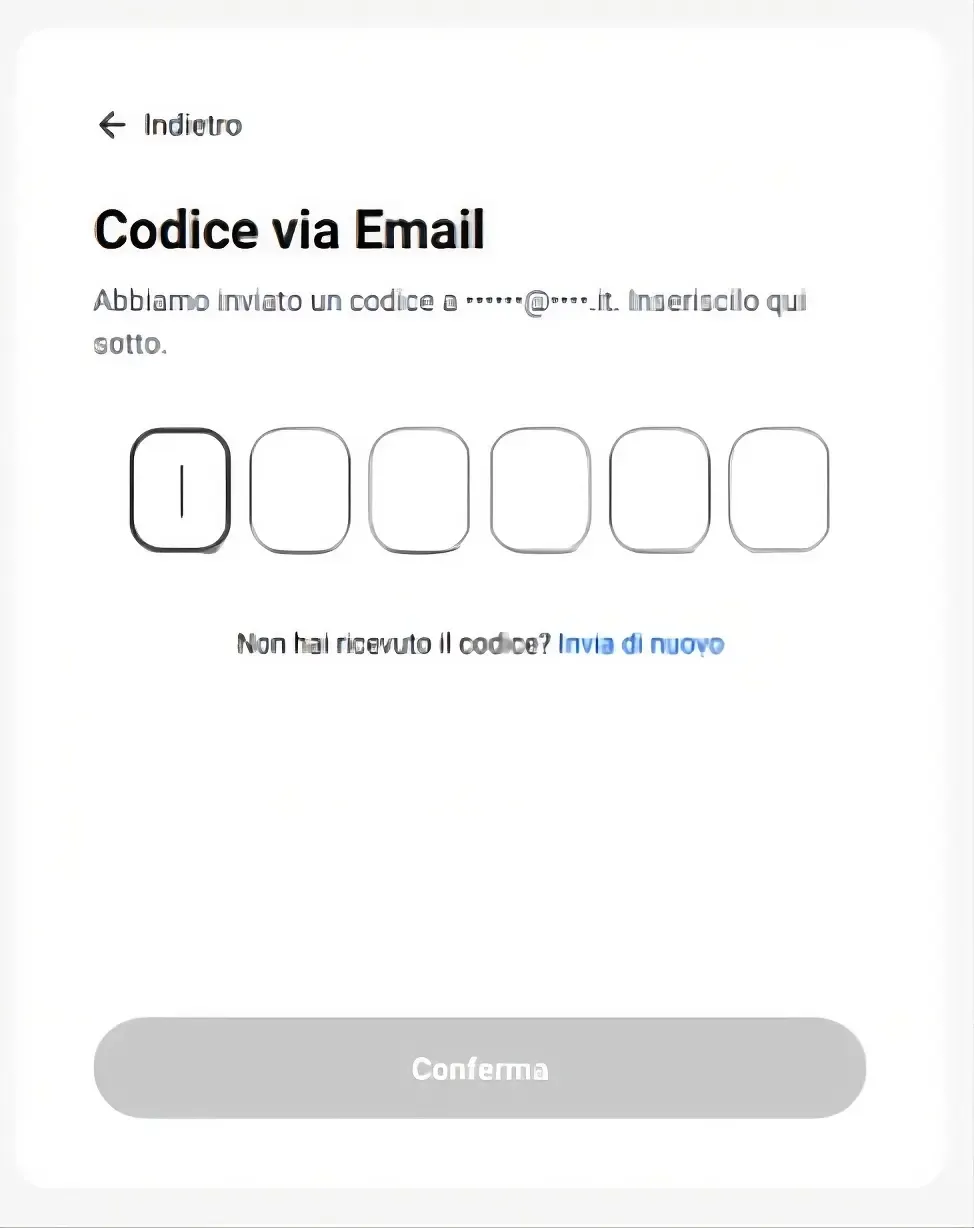

Qualora l’utente inserisca l’indirizzo email associato al proprio account, verrà successivamente richiesto di digitare il codice OTP di 6 cifre ricevuto via email (Figura 3).

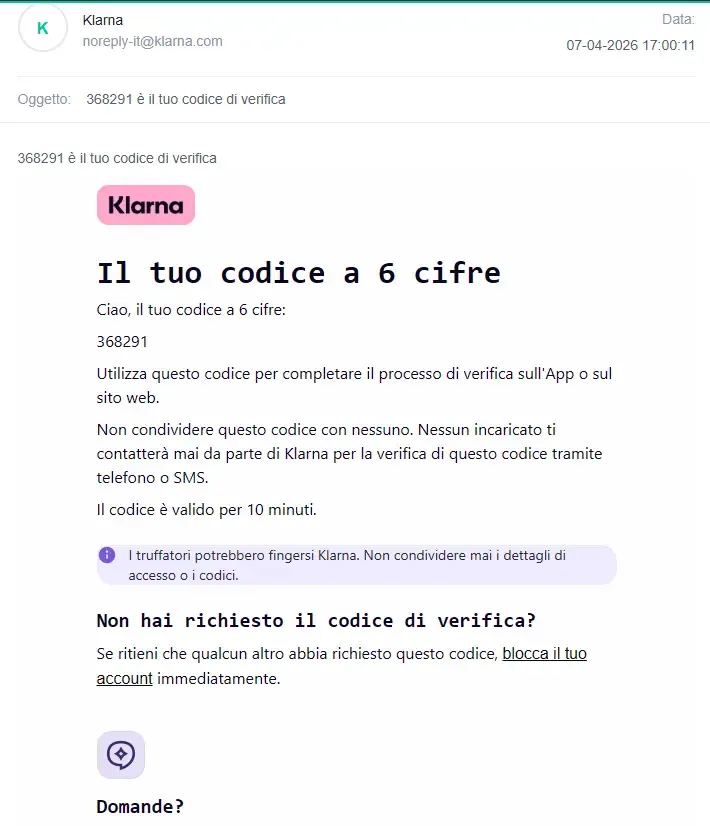

Successivamente, l’utente riceve un’email legittima da parte di Klarna con un codice OTP di 6 cifre effettivamente valido e riferito al proprio account (Figura 4).

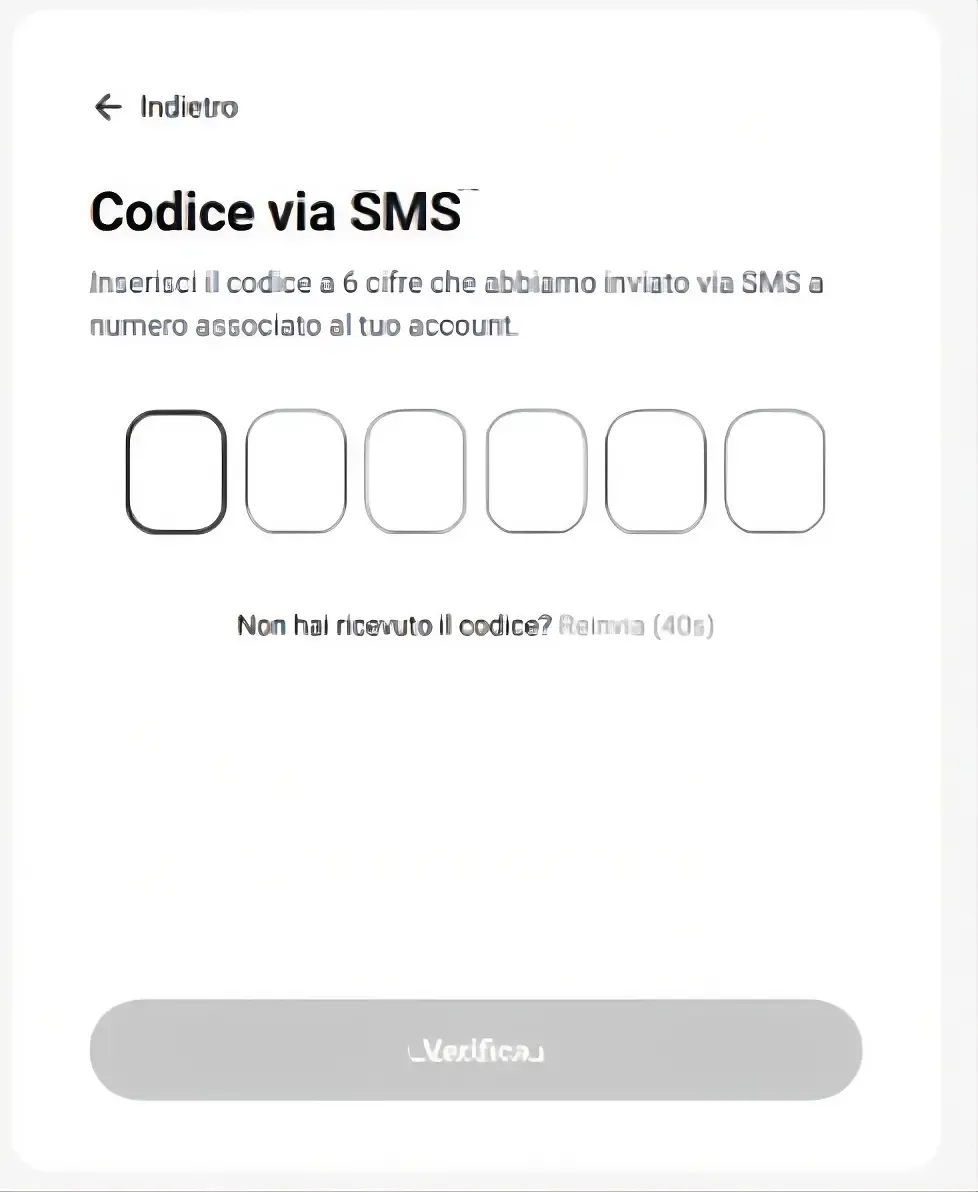

Dopo l’inserimento del codice OTP ricevuto via email, all’utente viene richiesto un ulteriore codice OTP a sei cifre, inviato al numero di telefono associato al proprio account Klarna (Figura 5).

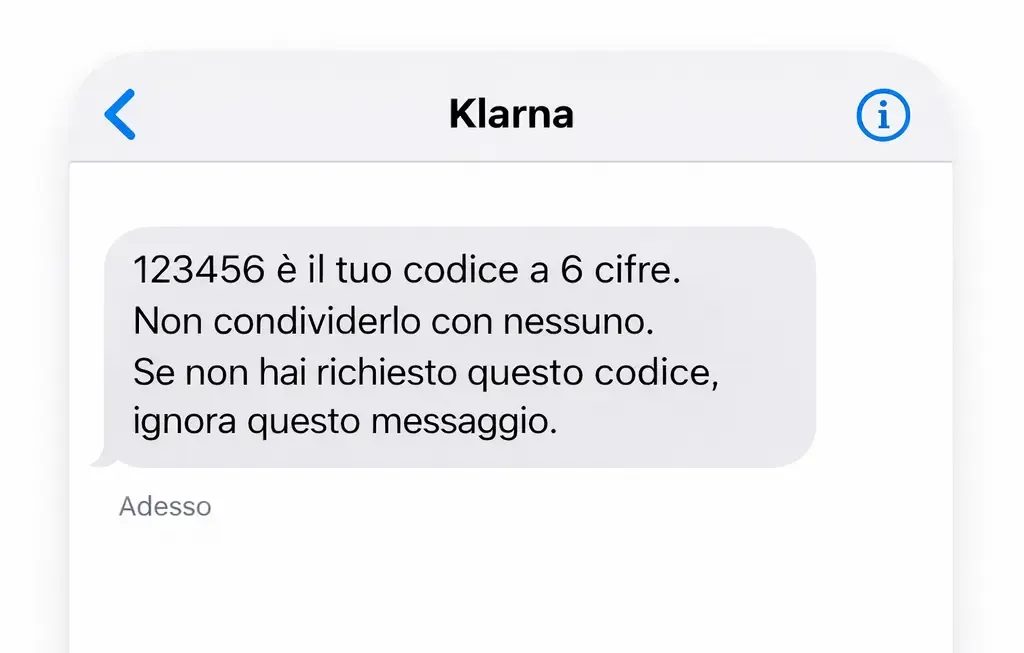

Anche in questo caso, l’utente riceve un SMS legittimo da parte di Klarna con un codice OTP di 6 cifre effettivamente valido e riferito al proprio account (Figura 6).

Qualora inserito l’OTP ricevuto via SMS, l’attaccante completa l’accesso all’account Klarna, ottenendone il pieno controllo. Contestualmente, sulla pagina visualizzata dall’utente compare un messaggio di errore che segnala l’inserimento di un codice non corretto (Figura 7), così da non destare eventuali sospetti.

Azioni di mitigazione

Gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le e-mail ricevute e attivando le seguenti misure aggiuntive:

- fornire periodiche sessioni di formazione finalizzate a riconoscere il phishing diffidando da comunicazioni inattese;

- verificare il dominio delle e-mail ricevute: eventuali mail legittime provengono dai domini ufficiali;

- non accedere a collegamenti internet o a relativi contenuti esterni se non si è certi dell’affidabilità della risorsa;

- accertarsi della legittimità dei siti che richiedono l’inserimento dei propri dati personali.

Infine, si raccomanda di valutare la verifica e l’implementazione – sui propri apparati di sicurezza – degli Indicatori di Compromissione (IoC) 1 forniti nell’apposita sezione.

1 Per definizione, non tutti gli indicatori di compromissione sono malevoli. Questo CSIRT non ha alcuna responsabilità per l’attuazione di eventuali azioni proattive (es. inserimento degli IoC in blocklist) relative agli indicatori forniti. Le informazioni contenute in questo documento rappresentano la migliore comprensione della minaccia al momento del rilascio .

Indicatori di compromissione

| Tipologia | Indicatore |

|---|---|

| domain | artistiquehair.ro |

| url | https://artistiquehair.ro/klar/commands.php |

| url | https://artistiquehair.ro/klar/email.php |

| url | https://artistiquehair.ro/klar/loading.php |

| url | https://artistiquehair.ro/klar/sms.php |

| url | https://artistiquehair.ro/klar/track.php |

| url | https://elsantermo.ro/elsantermo/ |

| email-src | info@hentaitube.be |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 09-04-2026 | 09/04/2026 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

9 Aprile 2026, 16:52

CSIRT Toscana

CSIRT Toscana