Phishing: campagna a tema “Facebook” (AL03/250911/CSIRT-ITA)

Data:

11 Settembre 2025

Sintesi

Questo CSIRT ha recentemente rilevato una campagna di phishing a tema “Facebook” volta a carpire le informazioni personali delle potenziali vittime, compresi i codici di accesso alla piattaforma del noto Social Network.

Descrizione e potenziali impatti

Questo CSIRT ha recentemente rilevato una campagna di phishing a tema “Facebook” volta a carpire le informazioni personali delle potenziali vittime, compresi i codici di accesso alla piattaforma del noto Social Network.

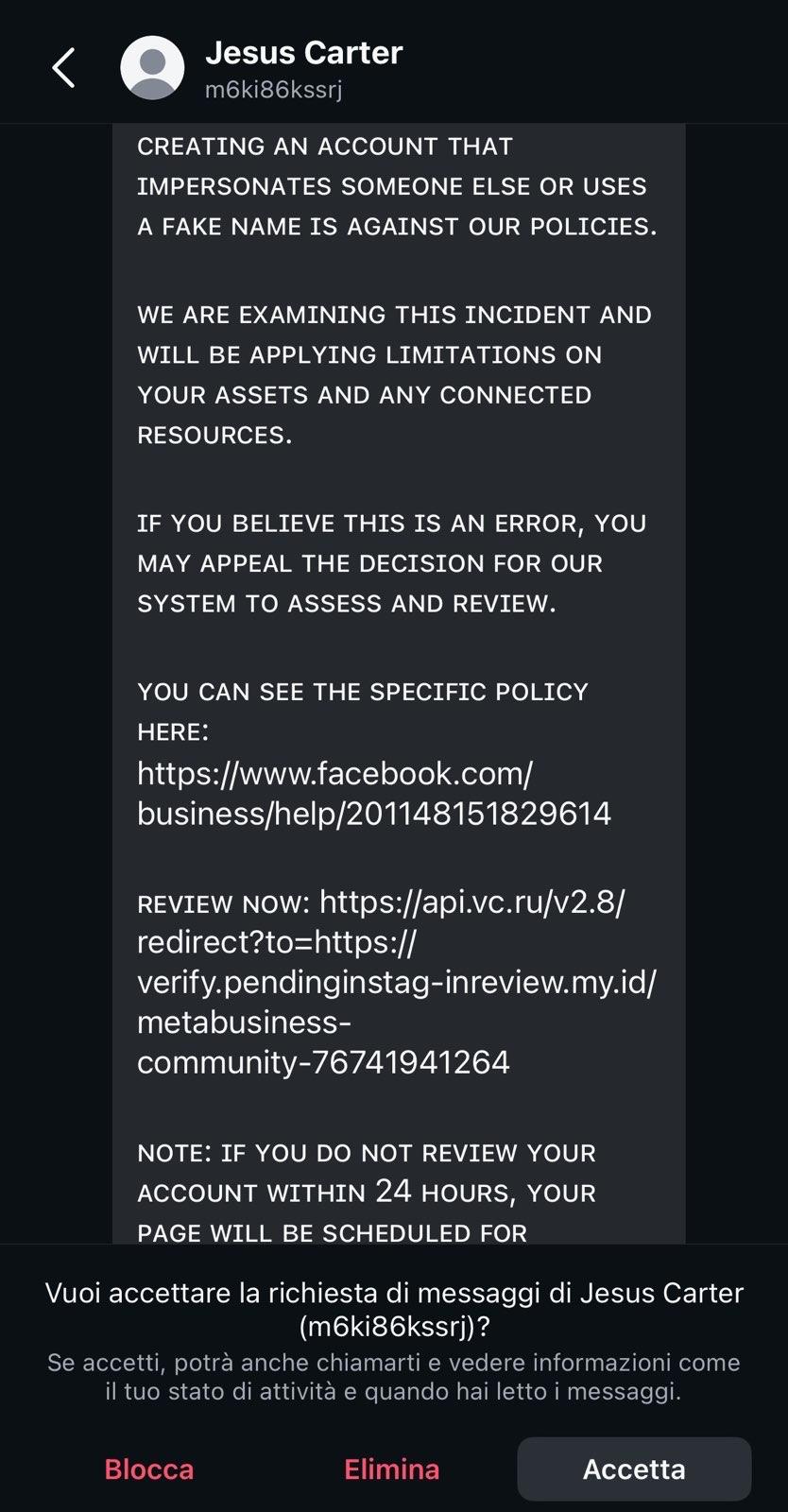

La campagna, veicolata tramite messaggio sulla chat di Instagram (Figura 1), informa la potenziale vittima della possibile eliminazione del proprio account a causa della presunta violazione dei termini di contratto e quindi della necessità di revisionare i dati relativi al proprio account, esortandola a cliccare sul link presente nel corpo del messaggio.

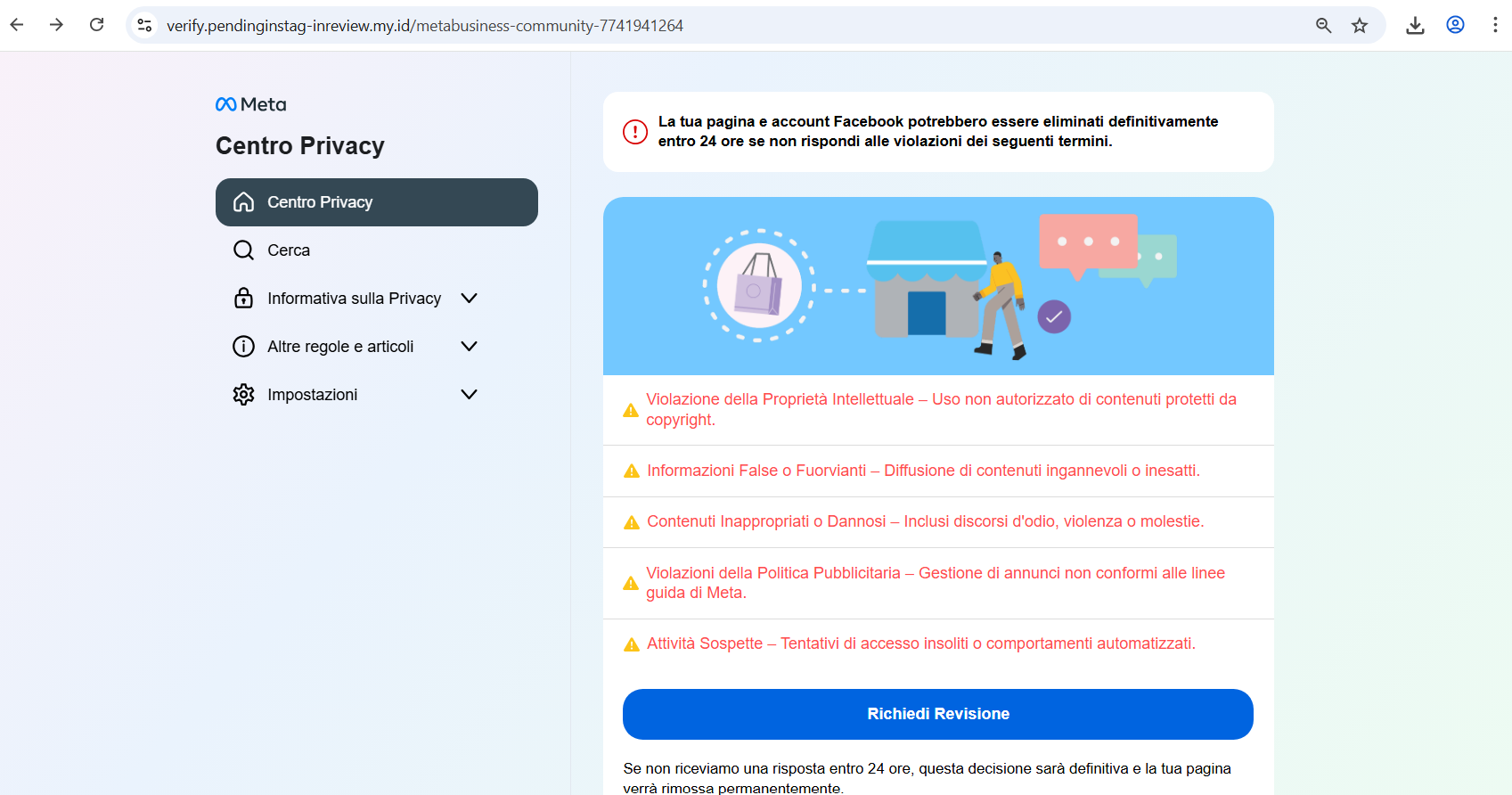

Qualora dato seguito al suddetto link, viene proposta all’utente una pagina di richiesta revisione – riportante loghi e riferimenti di Meta (Figura 2).

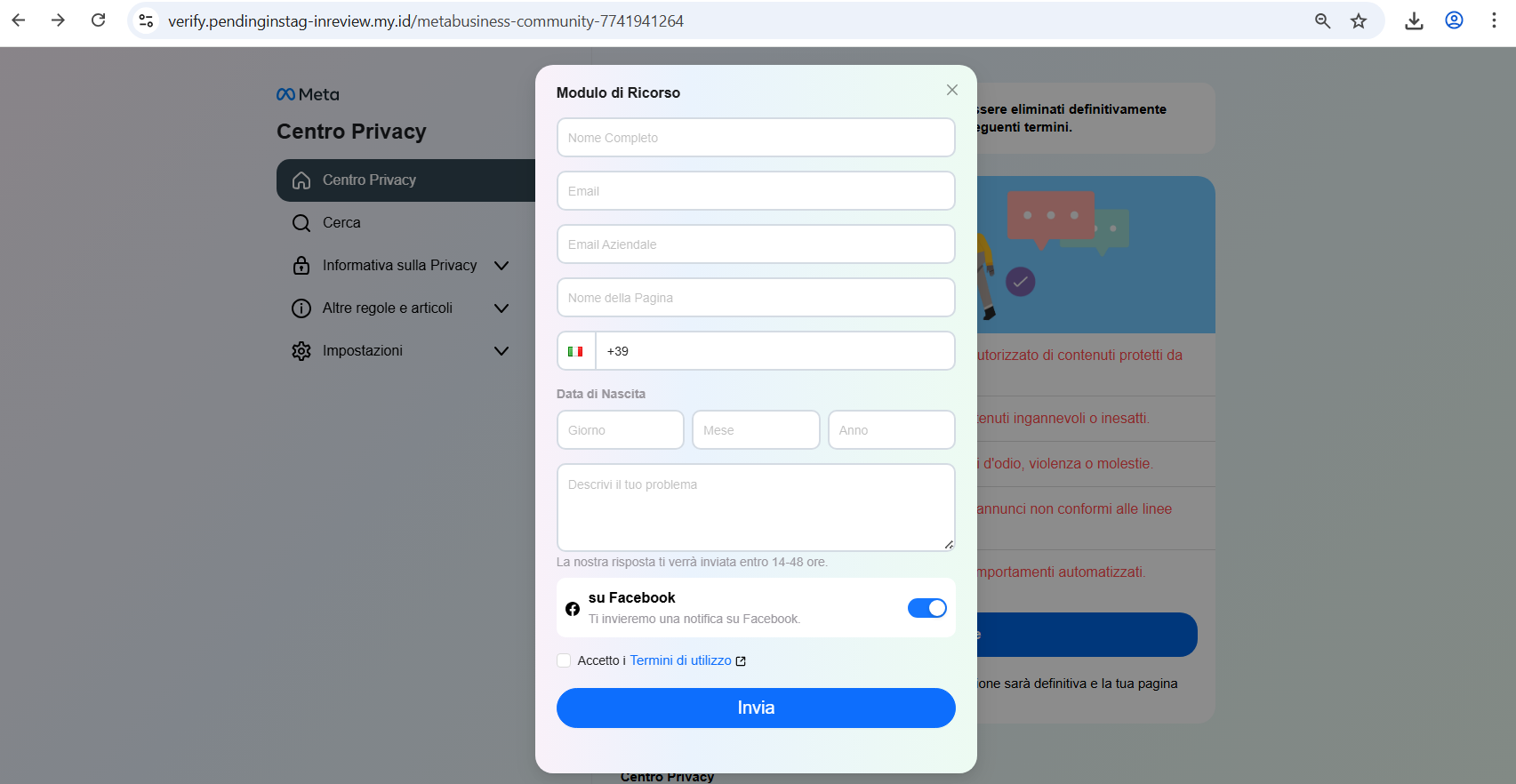

Successivamente, viene richiesto alla vittima di inserire i propri dati personali per l’invio del falso modulo di ricorso (Figura 3).

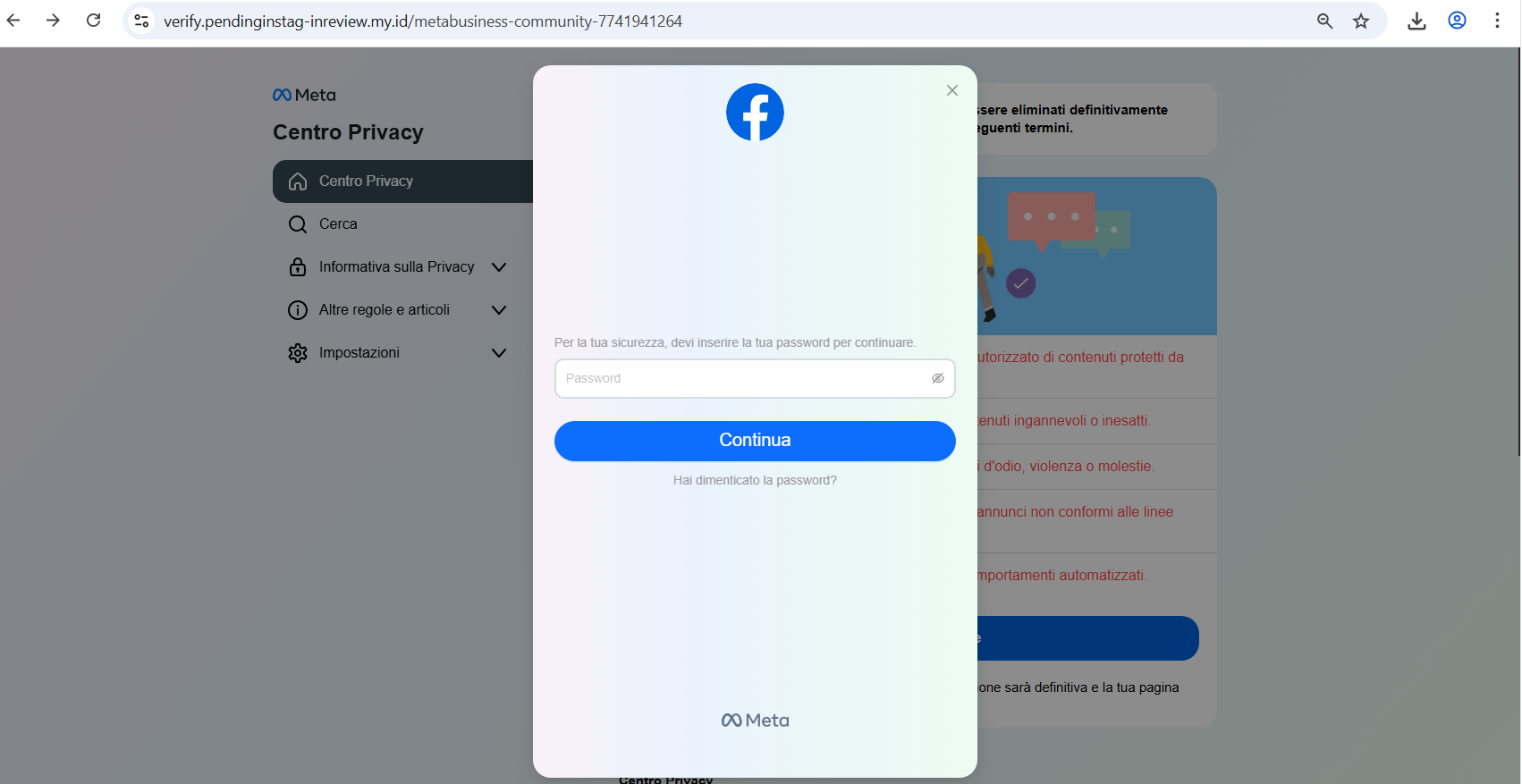

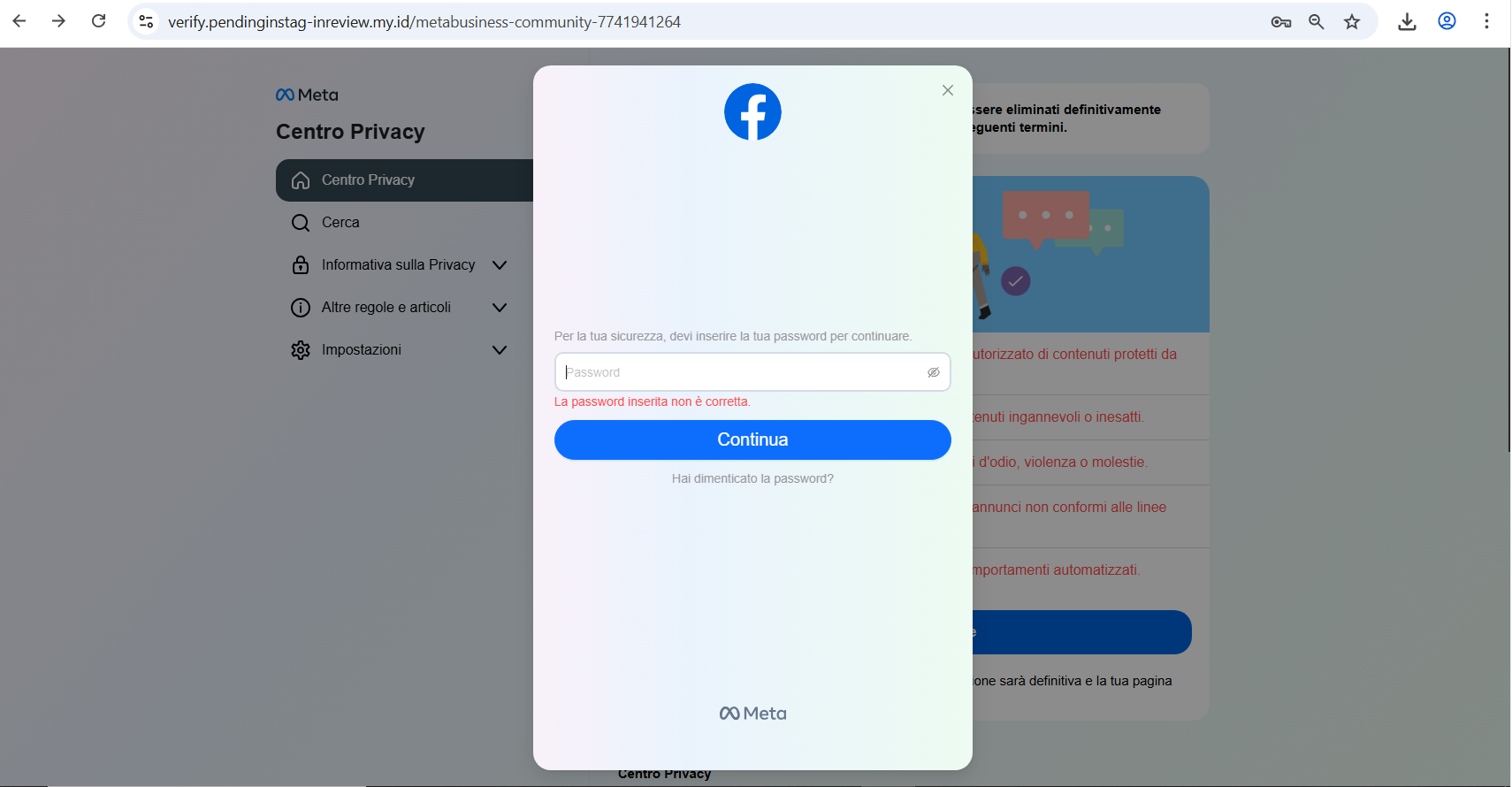

Dopodiché, la vittima viene invitata a fornire la password del proprio account (Figura 4).

Qualora venga inserita la password, la pagina fornisce un messaggio di errore, invitando la vittima a inserirla nuovamente (Figura 5).

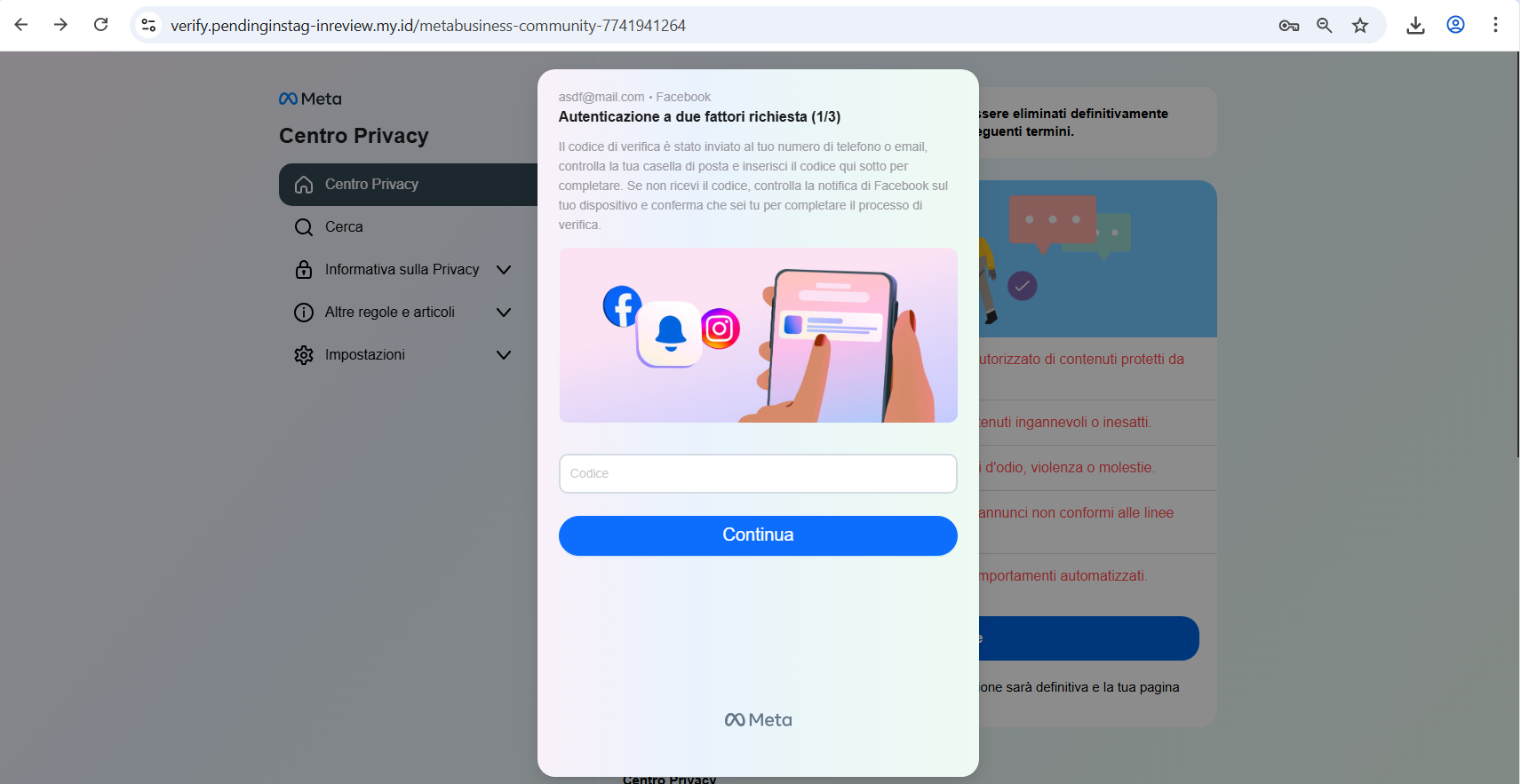

Successivamente, la vittima viene invitata a fornire il codice OTP pervenuto tramite SMS o e-mail (Figura 6).

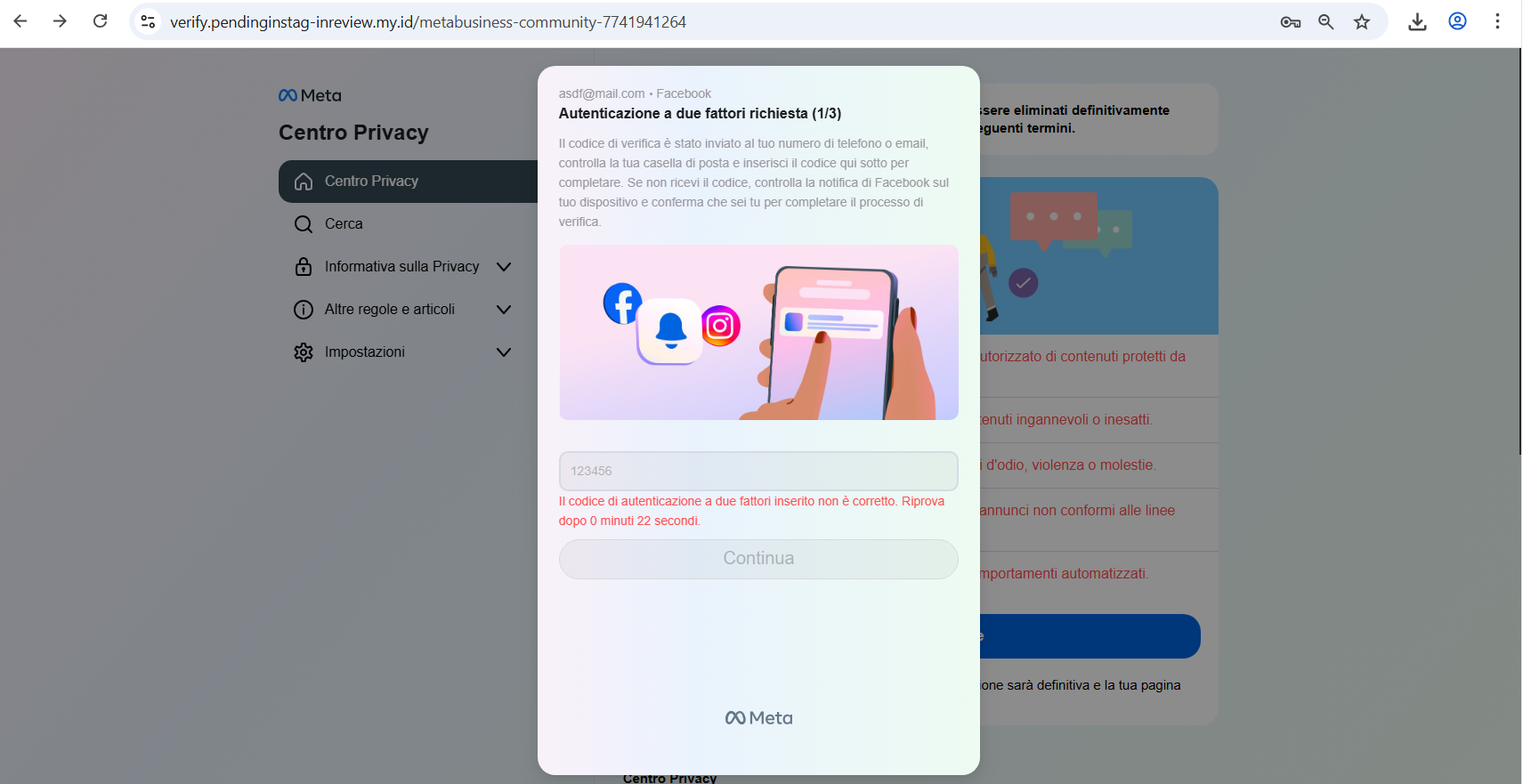

Anche in questo caso la pagina fornisce un messaggio di errore, invitando la vittima a inserire nuovamente il codice OTP (Figura 7).

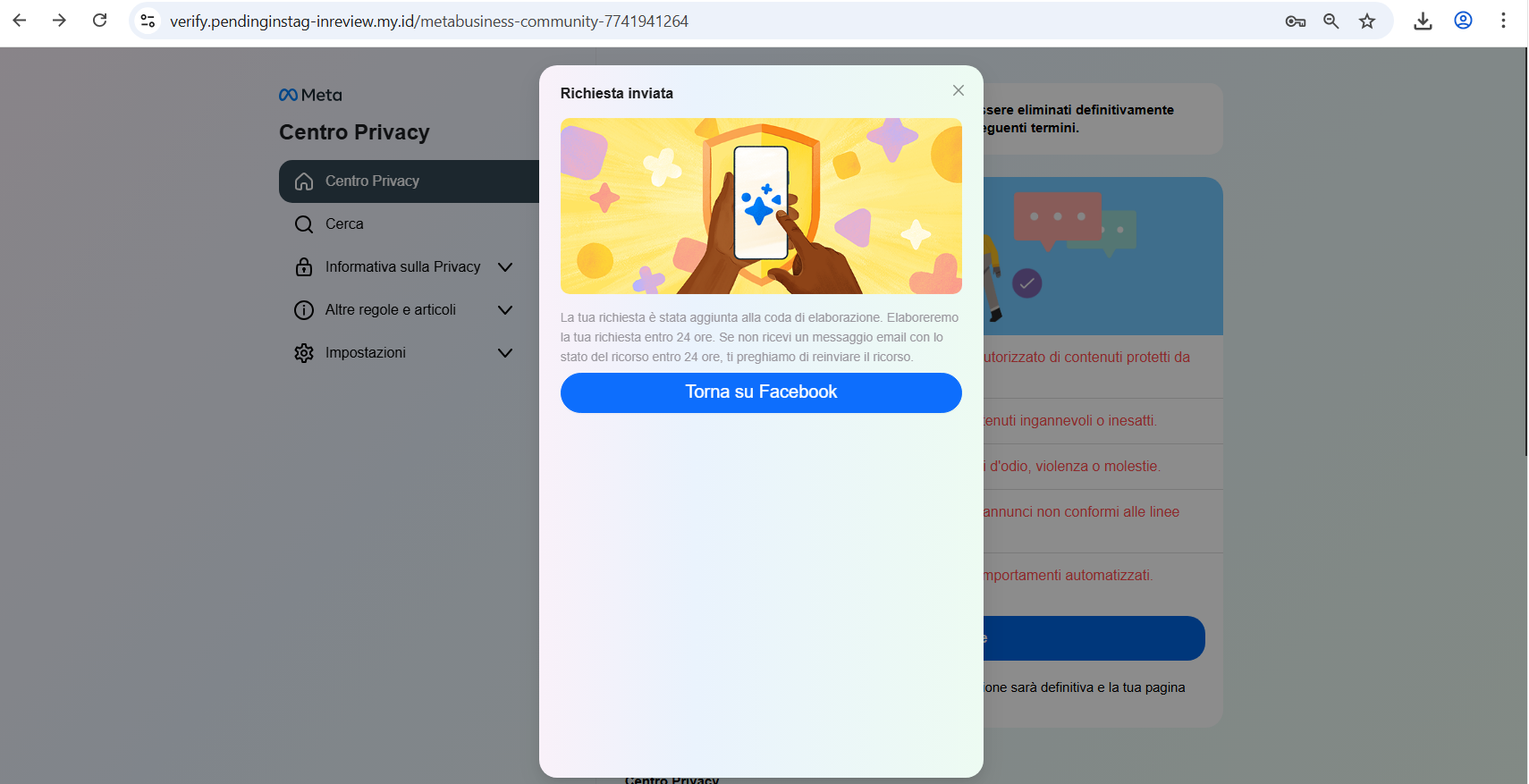

Qualora si fornisca nuovamente l’OTP, la pagina restituisce un messaggio che conferma la buona riuscita della procedura (Figura 8).

In conclusione, l’utente ha la possibilità di cliccare su un pulsante con il quale verrà reindirizzato ad una pagina del dominio ufficiale di Facebook.

Azioni di mitigazione

Gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le comunicazioni ricevute e attivando le seguenti misure aggiuntive:

- fornire periodiche sessioni di formazione finalizzate a riconoscere il phishing, lo smishing e il vishing, diffidando da comunicazioni inattese;

- evitare di inserire i propri dati sensibili su portali di cui non si conosce l’affidabilità;

- evitare di dar seguito a comunicazioni di questo tipo;

- segnalare comunicazioni similari alla Polizia Postale e a questo CSIRT.

Infine, si raccomanda di valutare l’implementazione sui propri apparati di sicurezza degli Indicatori di Compromissione (IoC) 1 forniti in allegato.

1 Per definizione, non tutti gli indicatori di compromissione sono malevoli. Questo CSIRT non ha alcuna responsabilità per l’attuazione di eventuali azioni proattive (es. inserimento degli IoC in blocklist) relative agli indicatori forniti. Le informazioni contenute in questo documento rappresentano la migliore comprensione della minaccia al momento del rilascio.

Indicatori di compromissione

| Tipologia | Indicatore |

|---|---|

| domain | api[.]vc[.]ru |

| url | https://api.vc.ru/v2.8/redirect?to=https://verify.pendinginstag-inreview.my.id/metabusiness-community-7741941264 |

| url | hxxps[://]verify[.]pendinginstag-inreview[.]my[.]id/metabusiness-community-7741941264 |

| domain | pendinginstag-inreview[.]my[.]id |

| domain | verify[.]pendinginstag-inreview[.]my[.]id |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 11-09-2025 | 11/09/2025 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

11 Settembre 2025, 15:04

CSIRT Toscana

CSIRT Toscana