CrushFTP: rilevata vulnerabilità critica (AL02/250326/CSIRT-ITA)

Data:

2 Aprile 2025

Impatto Sistemico

Critico (79.23)

Sintesi

Rilevata vulnerabilità con gravità “critica” in CrushFTP, software per il trasferimento file multi-protocollo e multi-piattaforma.

Note : un Proof of Concept (PoC) per lo sfruttamento della vulnerabilità risulta disponibile in rete.

Note : la vulnerabilità risulta essere sfruttata attivamente in rete.

Tipologia

- Authentication Bypass

- Information Disclosure

Descrizione e potenziali impatti

È stata identificata una vulnerabilità critica in CrushFTP che potrebbe permettere l’accesso non autenticato ai server non aggiornati esposti a internet in ascolto sulle porte HTTP e HTTPS.

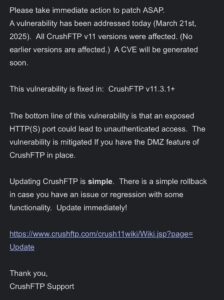

Nel dettaglio, i produttori di CrushFTP hanno inviato una comunicazione via email informando i clienti della vulnerabilità e raccomandando un aggiornamento immediato alla versione 11.3.1 o successiva.

Figura 1-Email

Si evidenzia che tale vulnerabilità non risulterebbe sfruttabile qualora la funzione DMZ di CrushFTP sia attiva.

Prodotti e/o versioni affette

CrushFTP

- 11, versioni precedenti alla 11.3.1

- 10, versioni precedenti alla 10.8.4

Azioni di mitigazione

In linea con le dichiarazioni del vendor, si raccomanda di aggiornare tempestivamente i prodotti vulnerabili seguendo le indicazioni del bollettino di sicurezza disponibile nella sezione Riferimenti.

Riferimenti

CVE

| CVE-ID |

|---|

| CVE-2025-2825 |

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 26-03-2025 | 26/03/2025 |

| 1.1 | Aggiunta CVE-2025-2825 alla sezione specifica in seguito ad assegnazione ID. Aggiunte note alla sezione “Sintesi” per rilevamento PoC e sfruttamento attivo in rete. Ricalcolato Impatto Sistemico. | 02/04/2025 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

12 Maggio 2025, 12:30

CSIRT Toscana

CSIRT Toscana