Device Code Grant: campagna mirata all’ottenimento di token OAuth (BL01/260407/CSIRT-ITA)

Data:

7 Aprile 2026

Sintesi

È stata recentemente rilevata una campagna di phishing di tipo “Device Code Grant” volta all’ottenimento di token OAuth delle potenziali vittime esortandole, tramite tecniche di ingegneria sociale, a visionare un documento e seguire una presunta procedura di verifica del proprio account.

Descrizione e potenziali impatti

È stata recentemente rilevata una campagna di phishing di tipo “Device Code Grant” volta all’ottenimento di token OAuth delle potenziali vittime esortandole, tramite tecniche di ingegneria sociale, a visionare un documento e seguire una presunta procedura di verifica del proprio account.

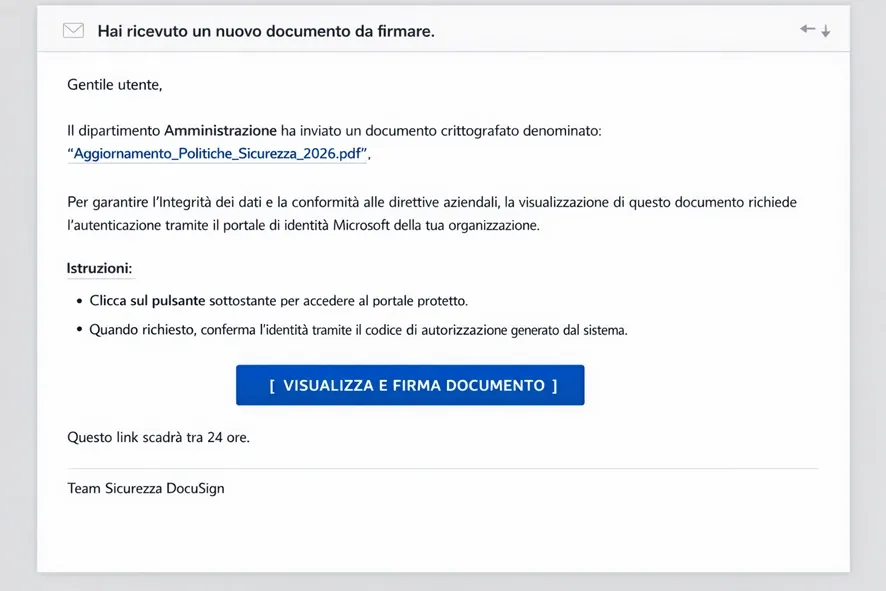

La campagna è veicolata tramite un’e-mail (esempio in Figura 1) che invita la potenziale vittima a visualizzare e firmare un documento, fornendo le istruzioni per il completamento della procedura.

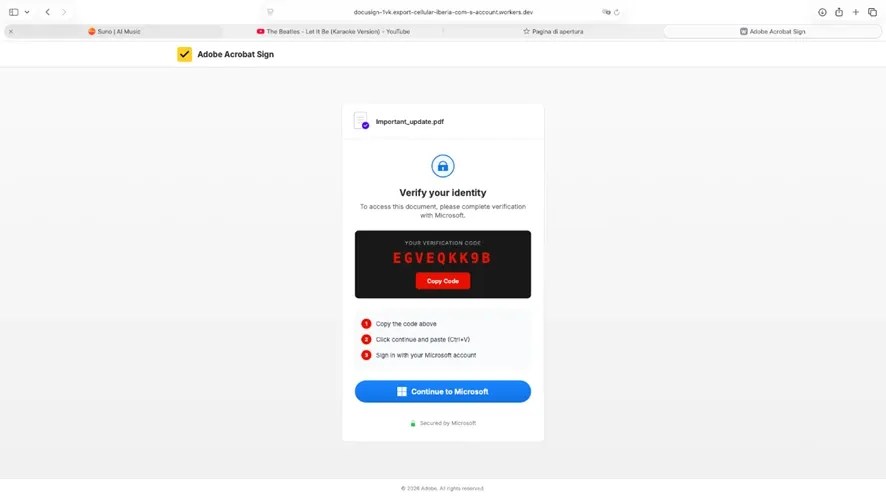

La landing page genera una richiesta di accesso a Microsoft fingendo di essere un “dispositivo” o un’applicazione che vuole collegarsi all’account dell’utente. Microsoft genera un codice univoco per autorizzare quel “dispositivo”. La pagina di phishing legge questo codice e lo mostra (Figura 2).

Il messaggio informa la potenziale vittima della necessità di effettuare una procedura di verifica sul proprio account per poter accedere al documento di cui prendere visione; l’attaccante fornisce una serie di istruzioni che la vittima dovrà eseguire in maniera sequenziale:

- copiare il codice visualizzato;

- cliccare sul pulsante “Continue to Microsoft”;

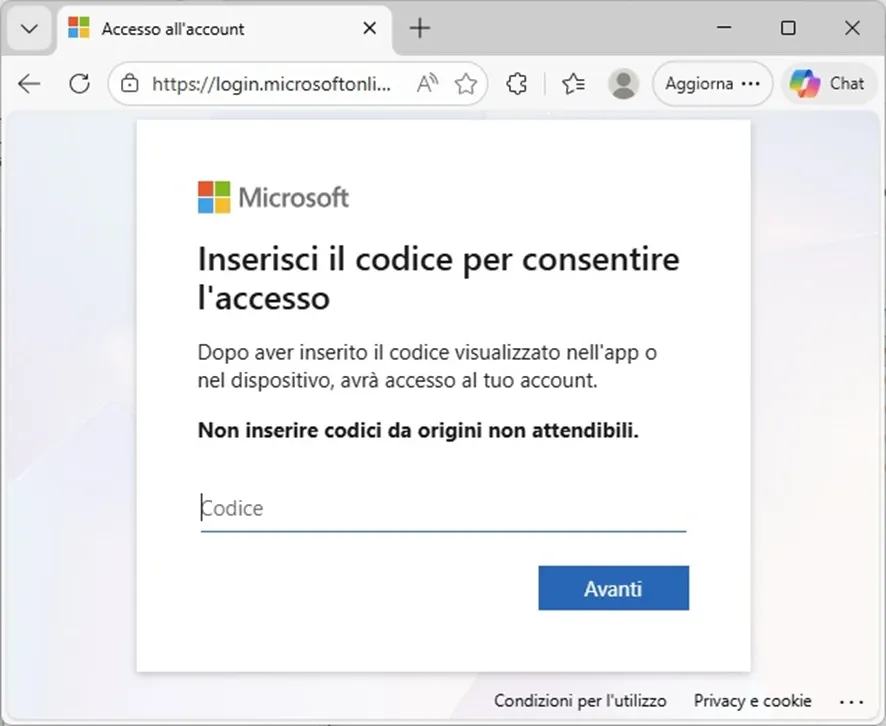

- inserire, quando richiesto, il codice copiato al punto 1 (Figura 3);

- effettuare accesso completo inserendo le proprie credenziali (non sempre necessario).

Quando l’utente clicca su “Continue to Microsoft”, viene indirizzato sul vero portale di Microsoft (aka.ms/devicelogin) e, essendo il sito autentico, non viene rilevata alcuna attività sospetta o malevola.

Procedendo con l’inserimento del codice, la potenziale vittima sta effettivamente autorizzando il “dispositivo” dell’attaccante ad accedere al proprio account.

L’efficacia di questo metodo deriva dal fatto che qualora l’utente avesse già effettuato il login su Microsoft Entra ID, non gli sarà richiesto l’inserimento delle credenziali e del fattore aggiuntivo MFA, in quanto il token di autenticazione è già presente e valido, e l’attaccante avrà così ottenuto, senza ulteriori passaggi o interazioni, accesso completo alla posta elettronica, ai dati e a tutte le risorse collegate all’account.

L’accesso, così ottenuto, è persistente e difficile da individuare in quanto non richiede ulteriori autenticazioni per accedere a dati e risorse, anche a seguito di cambio password, e opera su autorizzazione esplicita di un account valido evitando in questo modo di generare login sospetti.

Infine, l’eventuale accesso autorizzato da un account admin o privilegiato potrebbe verosimilmente comportare la compromissione dell’intero tenant.

Azioni di mitigazione

Gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le comunicazioni ricevute e attivando le seguenti misure aggiuntive:

- gli utenti dovrebbero evitare di inserire codici di autorizzazione se non conoscono il dispositivo o l’applicazione e non hanno iniziato personalmente la procedura di registrazione;

- le organizzazioni possono applicare restrizioni al “Device Code Flow”, limitandone l’utilizzo, ad esempio, ai soli dispositivi aziendali gestiti da piattaforme MDM;

- le organizzazioni possono abilitare “Admin Consent”, escludendo lo “User Consent” in modo da impedire che il singolo utente possa concedere accesso a dispositivi e applicazioni senza l’autorizzazione esplicita di un amministratore.

Change log

| Versione | Note | Data |

|---|---|---|

| 1.0 | Pubblicato il 07-04-2026 | 07/04/2026 |

Il presente articolo è un prodotto originale di csirt.gov.it, riproposto qui a solo scopo di aumentarne la visibilità. Può essere visualizzato in versione originale al seguente link

Ultimo aggiornamento

7 Aprile 2026, 16:00

CSIRT Toscana

CSIRT Toscana